مقدمه

با دوره ی آموزش امنیت شبکه (Network Security) از وبسایت پی وی لرن همراه هستیم.

با مرور امن HTTPS این جلسه رو آغاز می کنیم و سپس با نحوه کار HTTPS و ویژگی های (Secure Shell Protocol (SSH آشنا خواهیم شد.

بررسی امنیت لایه Transport

مرور امن – HTTPS

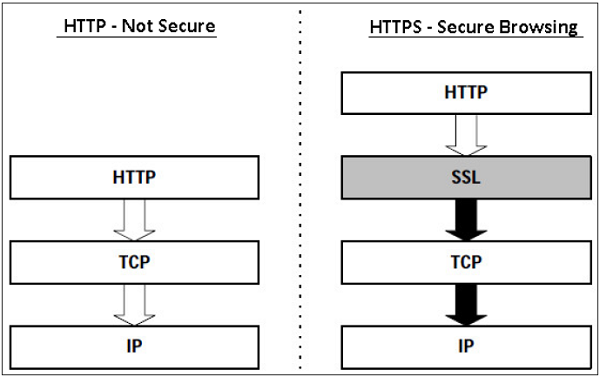

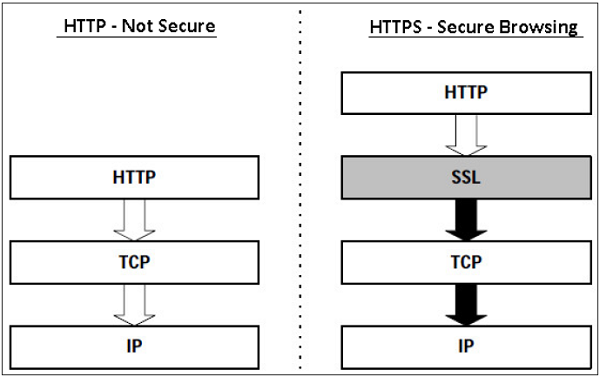

در این بخش ، ما در مورد استفاده از پروتکل SSL / TLS برای انجام مرور وب بحث خواهیم کرد.

تعریف HTTPS

(Hyper Text Transfer Protocol (HTTP برای مرور وب استفاده می شود. عملکرد HTTPS مشابه HTTP است. تنها تفاوت این است که HTTPS مرور وب “ایمن” را فراهم می کند. HTTPS مخفف HTTP over SSL است. این پروتکل برای ارائه ارتباط رمزگذاری شده و تأیید شده بین مرورگر وب مشتری و سرور وب سایت استفاده می شود.

مرور امن – HTTPS

مرور ایمن از طریق HTTPS اطمینان حاصل می کند که محتواهای در زیر نشان داده شده رمزگذاری می شوند.

URL صفحه وب درخواستی

محتوای صفحه وب ارائه شده توسط سرور به کلاینت یوزر.

محتوای فرم های پر شده توسط کاربر.

کوکی های مستقر شده در هر دایرکشن.

در ادامه نحوه کار HTTPS رو داریم.

نحوه کار HTTPS

پروتکل برنامه HTTPS به طور معمول از یکی از دو پروتکل امنیتی لایه transport، معروف به SSL یا TLS استفاده می کند. روند مرور ایمن در نکات زیر توضیح داده شده است.

- با وارد کردن //:https: و به دنبال آن URL در نوار آدرس مرورگر ، یک اتصال HTTPS را به یک صفحه وب درخواست می کنید.

- مرورگر وب اتصال به سرور وب را آغاز می کند. استفاده از https استفاده از پروتکل SSL را فراخوانی می کند.

- یک برنامه ، مرورگر در این حالت ، از پورت سیستم ۴۴۳ به جای پورت ۸۰ (در صورت استفاده از http) استفاده می کند.

- پروتکل SSL برای ایجاد یک جلسه ایمن همان طور که در بخش های قبلی مورد بحث قرار گرفت ، از طریق پروتکل handshake پیش می رود.

- این وب سایت در ابتدا گواهی SSL Digital خود را به مرورگر شما ارسال می کند. در صورت تأیید گواهینامه ، SSL handshake برای تبادل secret اشتراک شده برای session پیش می رود.

- هنگامی که یک گواهی دیجیتال SSL مورد اعتماد، توسط سرور استفاده می شود ، کاربران می توانند یک نماد قفل را در نوار آدرس مرورگر مشاهده کنند. هنگامی که یک گواهی اعتبار سنجی توسعه یافته در وب سایت نصب می شود ، نوار آدرس سبز می شود.

نحوه کار HTTPS

پس از برقراری این جلسه ، بسیاری از اتصالات ایمن بین سرور وب و مرورگر تشکیل می شود.

استفاده از HTTPS

- استفاده از HTTPS محرمانه بودن ، تأیید هویت سرور و یکپارچگی پیام را برای کاربر فراهم می کند. این امر امکان انجام ایمن تجارت الکترونیکی در اینترنت را فراهم می کند.

- از استراق سمع داده ها جلوگیری می کند و سرقت هویت را که حملات متداول به HTTP است ، جلوگیری می کند.

مرورگرهای وب و سرورهای وب امروزی به پشتیبانی HTTPS مجهز شده اند. با این وجود استفاده از HTTPS از طریق HTTP به قدرت محاسباتی بیش تری در کلاینت و سرور برای انجام رمزگذاری و دستیابی به SSL نیاز دارد.

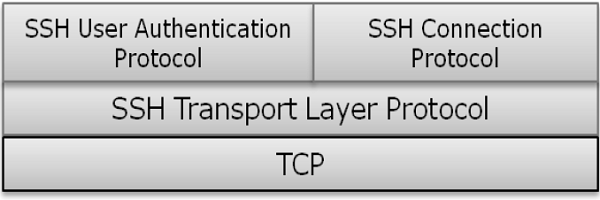

(Secure Shell Protocol (SSH

ویژگی های برجسته SSH به شرح زیر است.

- SSH یک پروتکل شبکه است که در بالای لایه TCP / IP اجرا می شود. SSH برای جایگزینی TELNET که امکانات ناامن ورود به سیستم از راه دور را فراهم می کند، طراحی شده است.

- SSH یک ارتباط کلاینت و سرور مطمئن ایجاد می کند و می تواند برای کارهایی مانند انتقال پرونده و نامه الکترونیکی مورد استفاده قرار گیرد.

- SSH2 یک پروتکل معروف است که امنیت ارتباطات شبکه بهبود یافته را نسبت به نسخه قبلی SSH1 فراهم می کند.

تعریف SSH

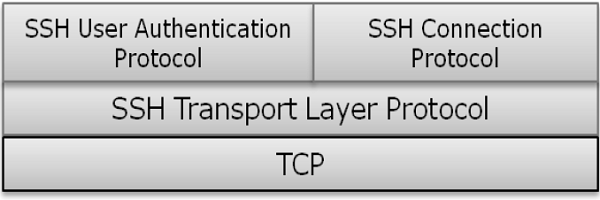

SSH به عنوان سه زیر پروتکل سازماندهی می شود.

تعریف SSH

Transport Layer Protector – این قسمت از پروتکل SSH محرمانه بودن داده ها ، Authentication سرور (میزبان) و یکپارچگی داده ها را در اختیار شما قرار می دهد. ممکن است به صورت اختیاری فشرده سازی داده ها را نیز فراهم کند.

- Authentication یا احراز هویت سرور – کلیدهای Host مانند کلیدهای عمومی / خصوصی نامتقارن هستند. یک سرور برای اثبات هویت خود برای کلاینت از یک کلید عمومی استفاده می کند. کلاینت تأیید می کند که سرور تماس گرفته شده یک میزبان “شناخته شده” از پایگاه داده ای است که در آن نگه داری می شود. پس از تأیید اعتبار سرور ، کلیدهای session تولید می شوند.

- ایجاد کلید جلسه یا Session – بعد از Authentication ، سرور و مشتری در مورد رمزگذاری مورد استفاده قرار می گیرند. کلیدهای session توسط مشتری و سرور ایجاد می شوند. کلیدهای session قبل از تأیید Authentication ایجاد می شوند تا نام های کاربری و رمزهای عبور رمزگذاری شوند. این کلیدها معمولاً در فواصل منظم (مثلاً هر ساعت) در طول جلسه تعویض می شوند و بلافاصله پس از استفاده از بین می روند.

- Integrity یا یکپارچگی داده ها – SSH از الگوریتم های (Message Authentication Code (MAC برای بررسی یکپارچگی داده ها استفاده می کند. این یک بهبود بیش از ۳۲ بیتی CRC است که توسط SSH1 استفاده شده است.

پروتکل Authentication کاربر – این بخش از SSH کاربر را برای سرور تأیید می کند. سرور تأیید می کند که دسترسی فقط به کاربران در نظر گرفته شده است. در حال حاضر بسیاری از روش های احراز هویت از قبیل رمزهای تایپ شده ، Kerberos ، احراز هویت کلید عمومی و غیره استفاده می شوند.

پروتکل اتصال – چندین کانال منطقی را از طریق یک اتصال SSH اساسی فراهم می کند.

کلام پایانی

با دوره ی آموزش امنیت شبکه (Network Security) از وبسایت پی وی لرن همراه هستیم. با مرور امن HTTPS این جلسه رو آغاز می کنیم و سپس با نحوه کار HTTPS و ویژگی های (Secure Shell Protocol (SSH آشنا خواهیم شد.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس