مقدمه

با دوره ی آموزش امنیت شبکه (Network Security) از وبسایت پی وی لرن همراه هستیم.

(Privilege Good Privacy (PGP چیست ؟ در این قسمت به بررسی و تعریف PGP و کار PGP می پردازیم. همچنین توضیحاتی راجع به، به کار گیری S/MIME خواهیم داشت.

مکانیزم های امنیت در لایه Application

PGP چیست ؟

(Privilege Good Privacy (PGP یک طرح رمزنگاری ایمیل است. این استاندارد به طور واقعی برای ارائه خدمات امنیتی برای ارتباطات الکترونیکی (میل) تبدیل شده است.

همان طور که در جلسه ی پیش توضیح داده شد، از رمزنگاری کلید عمومی، رمزنگاری کلید متقارن، عملکرد هش و امضای دیجیتال استفاده می کند. این فراهم می کند:

- Privacy – امنیت

- Sender Authentication – احراز هویت فرستنده

- Message Integrity – یکپارچگی پیام

- Non-repudiation – عدم انکار

PGP همراه با این سرویس های امنیتی، فشرده سازی داده ها و پشتیبانی مدیریت کلید را فراهم می کند. PGP از الگوریتم های رمزنگاری موجود مانند RSA، IDEA، MD5، و غیره، به جای ایجاد جدید از آن استفاده می کند.

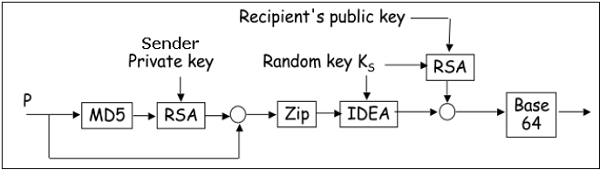

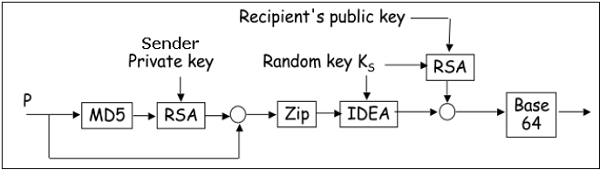

کار PGP

کار PGP

- هش پیام محاسبه شده است. (الگوریتم MD5)

- با استفاده از کلید خصوصی فرستنده (الگوریتم RSA) امضا دیچیتال ۱۲۸ بیتی هش نتیجه می شود.

- امضای دیجیتال به پیام متصل است و نتیجه فشرده می شود.

- یک کلید متقارن ۱۲۸ بیتی، KS تولید شده و برای رمزگذاری پیام فشرده با IDEA مورد استفاده قرار می گیرد.

- KS با استفاده از کلید عمومی گیرنده با استفاده از الگوریتم RSA رمزگذاری می شود و نتیجه به پیام رمز شده اضافه می شود.

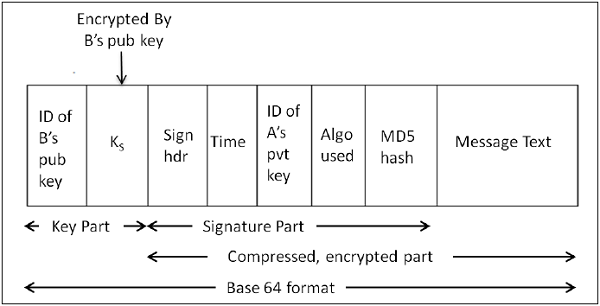

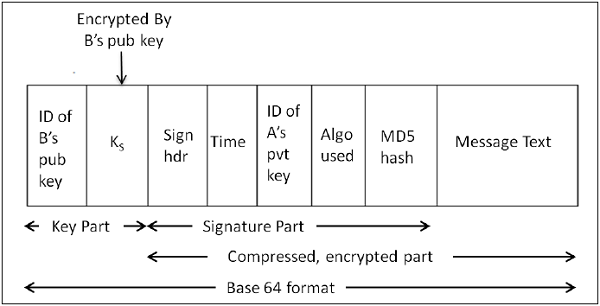

فرمت پیام PGP در نمودار زیر نشان داده شده است. شناسه ها نشان می دهد کدام کلید برای رمزگذاری KS استفاده می شود و کدام کلید برای تایید امضا در هش استفاده می شود.

کار PGP

در طرح PGP، یک پیام در signed و encrypted و سپس MIME قبل از انتقال رمزگذاری می شود.

گواهی PGP

گواهی کلید PGP معمولا از طریق یک زنجیره اعتماد ایجاد می شود. به عنوان مثال، کلید عمومی A توسط کلید عمومی B امضا شده و کلید عمومی B با استفاده از کلید عمومی C امضا می شود. همان طور که این روند ادامه می یابد، وب اعتماد ایجاد می کند.

در محیط PGP، هر کاربر می تواند به عنوان یک مقام گواهینامه عمل کند. هر کاربر PGP می تواند کلید عمومی دیگر PGP را تایید کند. با این وجود، این گواهی فقط برای کاربر دیگر زمانی معتبر است که کاربر، گواهی دهنده را به عنوان یک معرفی کننده معتبر شناسایی کند.

چندین مساله با چنین روش صدور گواهی وجود دارد. ممکن است که پیدا کردن زنجیره ای که از یک کلید عمومی شناخته شده و قابل اطمینان به کلید مورد نظر منتهی می شود، دشوار باشد. همچنین ممکن است چند زنجیره ای وجود داشته باشد که می تواند به کلیدهای مختلف برای کاربر دلخواه منجر شود.

PGP همچنین می تواند از زیرساخت PKI با مجوز گواهینامه استفاده کند و کلید های عمومی را می توان با گواهینامه (CA (Certificate X.509 تایید کرد.

S / MIME

S / MIME مخفف Secure Multipurpose Internet Mail Extension است. S / MIME استاندارد ایمنی ایمیل است. این بر پایه ی استاندارد e-mailing غیر امن پیشین به نام MIME می باشد

کار S/MIME

رویکرد S / MIME شبیه PGP است. همچنین از رمزنگاری کلید عمومی، رمزنگاری کلید متقارن، توابع هش و امضای دیجیتال استفاده می کند. S / MIME خدمات امنیتی مشابه به PGP برای ارتباطات ایمیل را فراهم می کند.

متداول ترین cipher های متقارن استفاده شده در S / MIME عبارتند از RC2 و TripleDES. روش معمول کلید عمومی RSA است و الگوریتم هش کردن SHA-1 یا MD5 می باشد.

S / MIME نوع MIME اضافه شده، مانند “application / pkcs7-mime” را برای پوشش داده ها پس از رمزگذاری مشخص می کند. تمام MIME موجود، رمزگذاری شده و داخل یک شیء بسته بندی می شود. S/MIME دارای قالب های پیام رمزی استاندارد (متفاوت از PGP) است. . در حقیقت، MIME با برخی از کلمات کلیدی گسترش یافته است تا قطعات رمزگذاری شده و / یا امضا شده در پیام را شناسایی کند.

S / MIME به X.509 برای توزیع کلید عمومی متکی است. برای پشتیبانی صدور گواهینامه از PKI سلسله مراتبی بالا به پایین نیاز دارد.

در ادامه به کار گیری S/MIME رو داریم.

به کار گیری S/MIME

با توجه به نیاز یک گواهی از مرجع صدور گواهینامه برای پیاده سازی ، همه کاربران نمی توانند از S/MIME استفاده کنند ، زیرا برخی ممکن است بخواهند یک پیام را با یک جفت کلید عمومی/خصوصی رمزگذاری کنند. به عنوان مثال ، بدون هدر رفتن و یا سربار اجرایی گواهینامه.

در عمل، اگر چه اکثر برنامه های کاربردی پست الکترونیکی S / MIME را اجرا می کنند، روند ثبت نام گواهی پیچیده است. در عوض پشتیبانی PGP معمولا نیاز به اضافه کردن یک plug-in است و این پلاگین با تمام آن چه که برای مدیریت کلید مورد نیاز است، می باشد. Web of Trust واقعا مورد استفاده نیست افراد کلید های عمومی خود را بر روی یک رسانه دیگر مبادله می کنند. پس از به دست آوردن، آن ها یک کپی از کلید های عمومی کسانی که ایمیل های آن ها معمولا مبادله می شوند نگه می دارد.

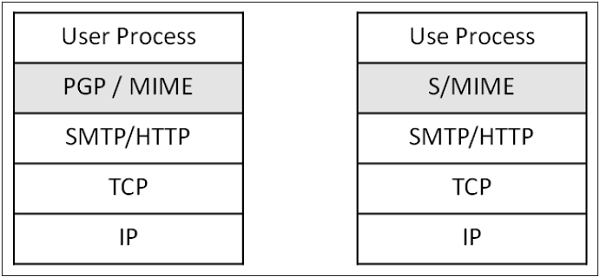

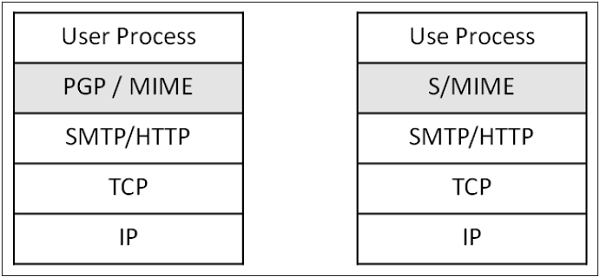

Implementation layer در معماری شبکه برای طرح های PGP و S / MIME در تصویر زیر نشان داده شده است. هر دو این طرح ها امنیت برنامه کاربردی برای ارتباطات ایمیل را ارائه می دهند.

به کار گیری S/MIME

یکی از طرح ها، PGP یا S / MIME، بسته به محیط استفاده می شود. ارتباطات e-email ایمن در یک شبکه ی captive می تواند با اقتباس از PGP ارائه شود. برای امنیت ایمیل در اینترنت، که در آن مکالمات اغلب با کاربران جدید ناشناخته تبادل می شود، S / MIME به عنوان یک گزینه خوب در نظر گرفته خواهد شد.

مبحث رو با به کار گیری S/MIME به پایان می رسونیم.

کلام پایانی

در بخش مکانیزم های امنیت در لایه Application از سری آموزش های امنیت شبکه به تعریف (Privilege Good Privacy (PGP و به کار گیری S/MIME و غیره پرداختیم. با ادامه ی آموزش ها از سایت پی وی لرن همراه باشید. ممنون از همراهیتون.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس