مقدمه

با دوره ی آموزش امنیت شبکه (Network Security) از وبسایت پی وی لرن همراه هستیم.

بررسی امنیت در لایه های مختلف شبکه داریم بررسی می کنیم. در این قسمت بررسی امنیت در لایه شبکه یا Network رو خواهیم داشت. آموزش بررسی امنیت در لایه شبکه در ۴ جلسه آماده شده است.

لایه شبکه – امنیت شبکه

از کنترل های امنیتی لایه Network به طور مداوم برای تأمین امنیت ارتباطات به خصوص در شبکه های مشترک مانند اینترنت استفاده می شود زیرا آن ها می توانند برای بسیاری از برنامه ها بلافاصله و بدون تغییر در آن ها محافظت کنند.

در فصل های قبل ، بحث کردیم که بسیاری از پروتکل های امنیتی در زمان واقعی برای امنیت شبکه تکامل یافته اند و از اصول اولیه امنیت مانند حریم خصوصی ، تأیید اعتبار مبدا ، صداقت پیام و عدم انکار اعتبار استفاده می کنند.

بیش تر این پروتکل ها در لایه های بالاتر پشته پروتکل OSI متمرکز شده اند تا کمبود ذاتی امنیت پروتکل استاندارد اینترنت را جبران کنند. اگر چه ارزشمند است ، این روش ها برای استفاده با هر کاربردی به راحتی قابل تعمیم نیست. به عنوان مثال ، SSL به طور خاص برای ایمن سازی برنامه هایی مانند HTTP یا FTP توسعه داده شده است. اما چندین برنامه کاربردی دیگر وجود دارد که به ارتباطات امن نیز احتیاج دارند.

این نیاز باعث ایجاد یک راه حل امنیتی در لایه IP شد تا همه پروتکل های با لایه بالاتر بتوانند از آن استفاده کنند. در سال ۱۹۹۲ ، (Internet Engineering Task Force (IETF شروع به تعریف استاندارد “IPsec” کرد.

در این فصل ، ما در مورد چگونگی دستیابی به امنیت در لایه شبکه با استفاده از این مجموعه بسیار محبوب پروتکل IPsec بحث خواهیم کرد.

بررسی امنیت در لایه شبکه

هر طرحی که برای تأمین امنیت شبکه ایجاد شده باشد باید در بعضی از لایه ها در protocol stack همان طور که در نمودار زیر نشان داده شده است.

| لایه | پروتکل های ارتباطی | پروتکل های امنیتی |

|---|

| Application Layer | HTTP FTP SMTP | PGP. S/MIME, HTTPS |

| Transport Layer | TCP /UDP | SSL, TLS, SSH |

| Network Layer | IP | IPsec |

چارچوب محبوب برای ایجاد امنیت در لایه شبکه ، (Internet Protocol Security (IPsec است.

ویژگی های IPsec

IPsec به گونه ای طراحی نشده است که فقط با TCP به عنوان پروتکل transport کار کند. IPsec با UDP و همچنین هر پروتکل دیگری در بالای IP مانند ICMP ، OSPF و غیره کار می کند.

IPsec از کل بسته های ارائه شده به لایه IP از جمله هدرهای لایه بالاتر محافظت می کند.

از آن جا که هدرهای لایه بالاتر پنهان است که چه تعداد پورت را در اختیار دارند ، تجزیه و تحلیل ترافیک دشوارتر است.

IPsec از یک نهاد شبکه به یک نهاد شبکه دیگر کار می کند ، نه از روند درخواست تا فرایند برنامه. از این رو ، امنیت می تواند بدون نیاز به تغییر در رایانه ها / برنامه های کاربری شخصی ، اتخاذ شود.

اگرچه به طور گسترده برای برقراری ارتباط امن بین نهادهای شبکه مورد استفاده قرار می گیرد ، IPsec می تواند امنیت میزبان به میزبان را نیز فراهم کند.

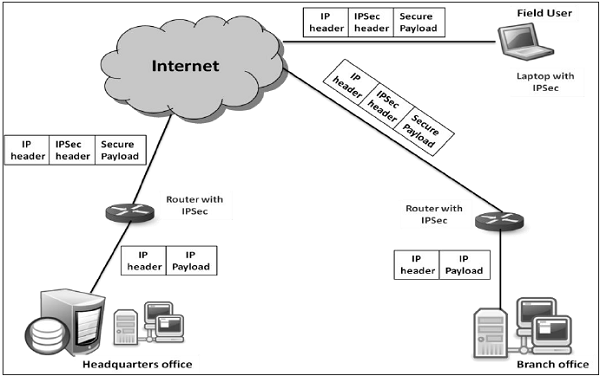

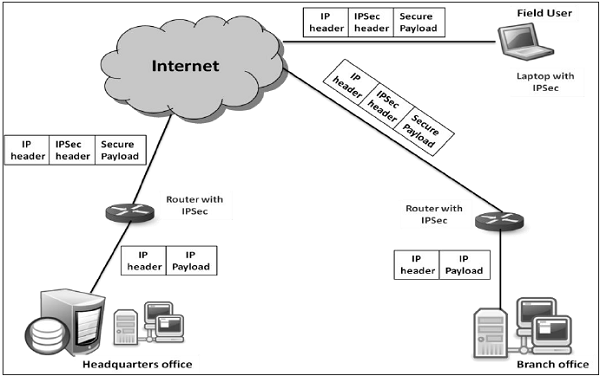

متداول ترین کاربرد IPsec تهیه یک شبکه خصوصی مجازی (VPN) است ، یا بین دو مکان (دروازه به دروازه ، gateway-to-gateway) یا بین یک کاربر از راه دور و یک شبکه سازمانی (میزبان به دروازه ، host-to-gateway).

عملکردهای امنیتی

عملکردهای مهم امنیتی ارائه شده توسط IPsec به شرح زیر می باشد.

Confidentiality

- ارتباط گره ها را برای رمزگذاری پیام ها فعال می کند.

- از استراق سمع توسط شخص ثالث جلوگیری می کند.

احراز هویت و یکپارچگی داده ها

- این اطمینان را می دهد که یک بسته دریافتی در واقع توسط بخش مشخص شده به عنوان منبع در هدر بسته منتقل شده است.

- تأیید می کند که بسته تغییر نکرده است یا غیره.

Key management – مدیریت کلید

- امکان تعویض امن کلیدها را فراهم می کند.

- محافظت در برابر انواع خاصی از حملات امنیتی مانند حملات replay.

Virtual Private Network

در حالت ایده آل ، هر نهادی می خواهد امنیت را در شبکه خصوصی خود با وچود داشتن ارتباط ایجاد کند . با این وجود ، ایجاد و نگه داری چنین شبکه ای خصوصی در منطقه پراکنده جغرافیایی ممکن است بسیار پرهزینه باشد. این امر نیاز به مدیریت زیرساخت های پیچیده لینک ها، روترها ، DNS و غیره دارد.

IPsec مکانیزمی آسان برای اجرای (Virtual Private Network (VPN) برای چنین مؤسساتی فراهم می کند. تکنولوژی VPN اجازه می دهد تا از طریق رمزگذاری ترافیک قبل از ورود به اینترنت عمومی، ترافیک بین دفتری از طریق موسسه سپس از طریق اینترنت عمومی ارسال شود و به طور منطقی آن را از سایر ترافیک ها جدا کند. کار ساده شده VPN در نمودار زیر نشان داده شده است –

Virtual Private Network

کلام پایانی

بررسی امنیت در لایه شبکه از سری آموزش های امنیت شبکه در این قسمت بررسی نمودیم. ادامه مباحث Network Security رو در جلسه ی بعد خواهیم داشت.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس