مقدمه

با دوره ی آموزش امنیت شبکه (Network Security) از وبسایت پی وی لرن همراه هستیم.

در این قسمت از آموزش به مکانیزم های امنیت در لایه Application می پردازیم. زیرساخت ایمیل، خدمات امنیتی ایمیل و این که MIME چیست ؟ رو بررسی خواهیم نمود. این قسمت از آموزش در ۴ بخش تهیه شده است.

مکانیزم های امنیت در لایه Application

خدمات کسب و کار مختلف در حال حاضر ارائه آنلاین برنامه های کاربردی کلاینت – سرور را دارند. محبوب ترین فرم ها عبارتند از برنامه های کاربردی وب و ایمیل.

در هر دو برنامه ، مشتری با سرور تعیین شده ارتباط برقرار کرده و خدمات را دریافت می کند.

هنگام استفاده از یک سرویس از هر server application، کلاینت و سرور مقدار زیادی اطلاعات را تحت پوشش اینترانت یا اینترنت مبادله می کنند.

ما از این واقعیت آگاهیم که این اطلاعاتی در برابر حملات مختلف آسیب پذیر هستند.

امنیت شبکه مستلزم امنیت داده ها در برابر حملات است در حالی که داده ها در حال انتقال به یک شبکه هستند.

برای رسیدن به این هدف، بسیاری از پروتکل های امنیتی در زمان واقعی طراحی شده اند.

چنین پروتکل هایی باید حداقل اهداف اصلی زیر را ارائه دهند:

- اشخاص می توانند به طور تعاملی برای احراز هویت یکدیگر مذاکره کنند.

- قبل از تبادل اطلاعات در شبکه، یک کلید سری ایجاد کنند.

- اطلاعات را به فرم رمزگذاری شده مبادله کنند.

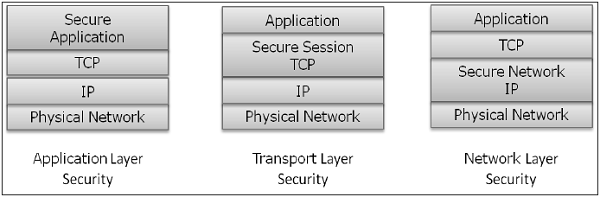

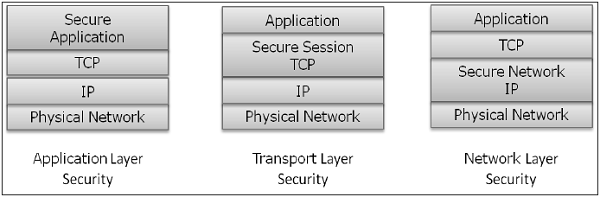

جالب توجه است، این پروتکل ها در لایه های مختلف مدل شبکه کار می کنند.

برای مثال، پروتکل S / MIME در لایه کاربرد کار می کند،

پروتکل SSL برای کار در لایه Application، و پروتکل IPsec در لایه Network کار می کند.

بررسی لایه Application

در این فصل، ما فرآیندهای مختلف برای دستیابی به امنیت ارتباطات ایمیل و پروتکل های مربوط به امنیت را مورد بحث قرار خواهیم داد. روشی برای تامین امنیت DNS پس از آن پوشش داده شده است. در بخش های بعد، پروتکل هایی برای دستیابی به امنیت وب توصیف خواهد شد.

امنیت ایمیل

امروزه در پست الکترونیک یا ایمیل به طور گسترده از network application استفاده شده است. بیایید به طور خلاصه در مورد زیر ساخت ایمیل، قبل از این که درباره پروتکل های ایمنی ایمیل بدانیم، صحبت کنیم.

زیرساخت ایمیل

ساده ترین راه برای ارسال ایمیل، ارسال پیام به طور مستقیم از دستگاه فرستنده به دستگاه گیرنده است. این مورد، برای هر دو دستگاه به طور همزمان در حال اجرا است. با این حال، این تنظیم گاهی غیر عملی است زیرا کاربران گاهی می توانند ماشین های خود را به شبکه وصل کنند.

از این رو، مفهوم راه اندازی سرورهای ایمیل وارد شد. در این تنظیم، ایمیل، به سرور ایمیل فرستاده می شود که به صورت دائمی در شبکه موجود است. هنگامی که دستگاه گیرنده به شبکه متصل می شود، پست الکترونیکی را از سرور ایمیل می خواند.

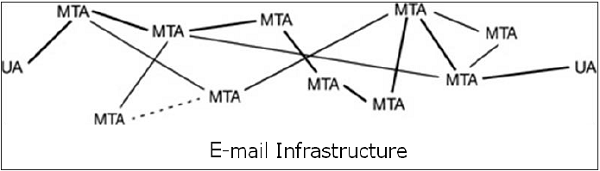

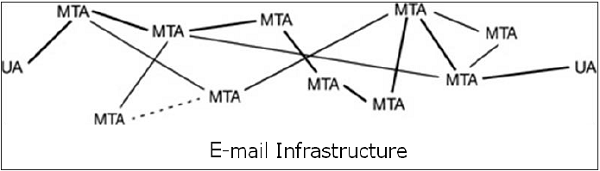

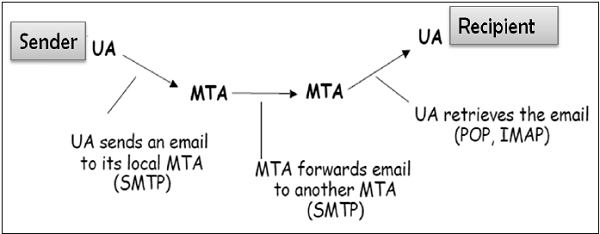

به طور کلی، زیرساخت ایمیل شامل یک مش از سرورهای ایمیل است که همچنین به عنوان (Message Transfer Agents (MTA نامیده می شود و دستگاه های کلاینت در حال اجرای یک برنامه پست الکترونیکی متشکل از (User Agent (UA و local MTA است.

به طور معمول، یک پیغام ایمیل از طرف UA ارسال می شود، از طریق مش MTA ها عبور می کند و در نهایت به دستگاه دریافت کننده UA می رسد.

زیرساخت ایمیل

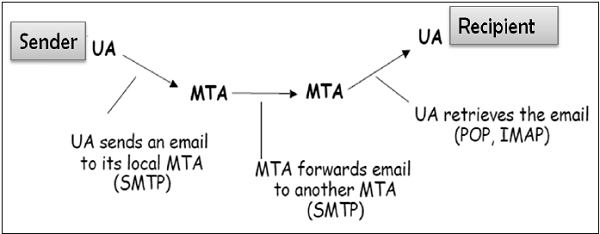

پروتکل های استفاده شده برای ایمیل به شرح زیر است:

(Simple mail Transfer Protocol (SMTP برای فوروارد پیام های ایمیل استفاده می شود.

(Post Office Protocol (POP و (Internet Message Access Protocol (IMAP برای بازیابی پیام ها توسط گیرنده از سرور استفاده می شود.

حال می خواهیم بدانیم MIME چیست ؟

MIME چیست ؟

استاندارد اینترنت ایمیل اولیه در سال ۱۹۸۲ نوشته شده است و فرمت پیام الکترونیکی مبادله شده در اینترنت را توصیف می کند. این به طور عمده از پیام الکترونیکی ارسال شده به عنوان تکست در الفبای (Roman) رومی اولیه پشتیبانی می کند.

تا سال ۱۹۹۲، نیاز به بهبود احساس شد. از این رو، استاندارد اضافی (Multipurpose Internet Mail Extensions (MIME تعریف شد. این مجموعه ای از افزونه ها به استاندارد Internet E-mail اولیه است. . MIME قادر به ارسال ایمیل با استفاده از کاراکترهای غیر از الفبای رومی اولیه مانند الفبای Cyrillic (استفاده از زبان روسی)، الفبای یونانی (Greek) یا حتی کاراکترهای ideographic چینی است.

نیاز دیگری که توسط MIME انجام می شود ارسال محتویات غیر متن مانند تصاویر یا کلیپ های ویدئویی است.

با توجه به این ویژگی ها، استاندارد MIME با استفاده از SMTP برای ارتباطات ایمیل به طور گسترده ای پذیرفته شد.

بعد از MIME چیست ؟ خدمات امنیتی ایمیل رو داریم.

خدمات امنیتی ایمیل

استفاده روزافزون از ارتباطات ایمیل برای معاملات مهم و حیاتی نیازمند ارائه خدمات خاص امنیتی است که مواردی را در زیر می بینید.

(محرمانگي)نامه الکترونیکی نباید توسط کسی جز گیرنده در نظر گرفته شده، خوانده شود.

گیرنده ایمیل می تواند از هویت فرستنده مطمئن شود.

(يكپارچگي) اطمینان به گیرنده که پیام الکترونیکی از زمان ارسال توسط فرستنده تغییر نکرده است.

یا عدم امکان انکار، گیرنده ایمیل می تواند به یک شخص ثالث ثابت کند که فرستنده واقعا پیام را ارسال کرده است.

فرستنده ایمیل تاییدیه می گیرد که پیام به سیستم تحویل پستی تحویل داده می شود.

فرستنده تاییدیه ای دریافت می کند مبنی بر این که گیرنده پیام را دریافت کرده است.

خدمات امنیتی مانند حفظ حریم خصوصی، احراز هویت، یکپارچگی پیام و عدم رد شدن معمولا با استفاده از رمزنگاری کلید عمومی ارائه می شود.

به طور معمول، سه سناریوی مختلف ارتباطات ایمیل وجود دارد.

ما در مورد این شیوه ها برای دستیابی به خدمات امنیتی بالا بحث خواهیم کرد.

One-to-One E-mail

در این سناریو، فرستنده پیام ایمیل را به تنها یک گیرنده ارسال می کند.

معمولا، بیش از دو MTA در ارتباطات دخیل نیستند.

One-to-One E-mail – خدمات امنیتی ایمیل

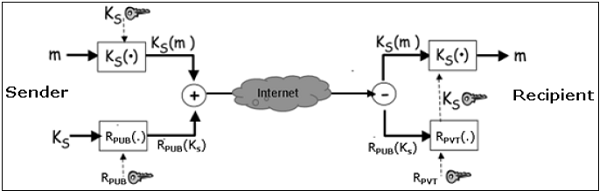

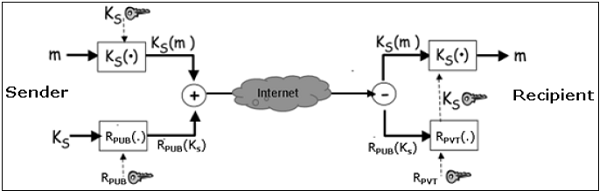

فرض کنید یک فرستنده بخواهد یک ایمیل محرمانه برای یک گیرنده ارسال کند.

ارائه حریم خصوصی در این مورد به شرح زیر است:

- فرستنده و گیرنده دارای کلید private و public خود را (SPVT، SPUB) و (RPVT، RPUB) دارند.

- فرستنده یک کلید متقارن مخفی، KS برای رمزگذاری ایجاد می کند. اگرچه فرستنده می تواند RPUB را برای رمزگذاری استفاده کرده باشد، کلید رمز متقارن برای دستیابی به رمزنگاری سریع و رمزگشایی استفاده می شود.

- فرستنده پیام را با کلید KS رمزگذاری می کند و همچنین KS را با کلید عمومی دریافت کننده، رمزگذاری می کند، RPUB .

- فرستنده پیام رمزگذاری شده و KS رمزگذاری شده را به گیرنده ارسال می کند.

- گیرنده برای اولین بار KS را با رمزگشایی KS کد شده با استفاده از کلید خصوصی خود، به دست می آورد، RPVT.

- سپس گیرنده پیام را با استفاده از کلید متقارن، KS رمزگشایی می کند.

One-to-One E-mail – خدمات امنیتی ایمیل

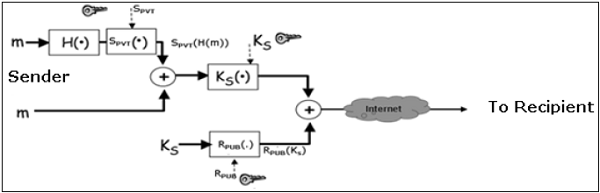

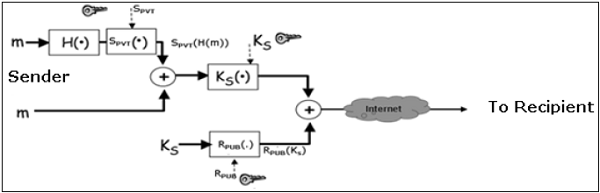

اگر در این سناریو یکپارچگی پیغام، احراز هویت، و خدمات عدم انکار نیز مورد نیاز باشد، مراحل زیر به فرآیند فوق اضافه می شود.

- فرستنده پیام هش را تولید می کند و این هش را به صورت امضا دیجیتالی با کلید خصوصی یا private خود، SPVT امضا می کند.

- فرستنده این هش امضا شده را به همراه دیگر اجزاء به گیرنده ارسال می کند.

One-to-One E-mail

- گیرنده از کلید عمومی SPUB استفاده می کند و هش را تحت امضای فرستنده دریافت می کند.

- گیرنده سپس هش ها را رمزگشایی می کند و سپس دو مقدار هش را مقایسه می کند.

اگر آن ها مطابقت داشته باشند، یکپارچگی پیام به دست می آید.

- همچنین، گیرنده مطمئن است که پیام توسط فرستنده (احراز هویت) ارسال می شود.

و در نهایت، فرستنده نمی تواند انکار کند که او پیامی را ارسال نکرده (عدم انکار).

با خدمات امنیتی ایمیل و MIME چیست این جلسه رو در این جا به پایان می رسونیم.

کلام پایانی

مکانیزم های امنیت در لایه Application مثل خدمات امنیتی ایمیل ، MIME چیست ؟ و زیر ساخت های ایمیل رو بررسی نمودیم.

ادامه ی مطالب آموزش امنیت شبکه رو در قسمت بعد از سایت پی وی لرن خواهیم دید.

با ما همراه باشید.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس