مقدمه

با دوره ی آموزش امنیت شبکه (Network Security) از وبسایت پی وی لرن همراه هستیم.

در حال حاضر یکی از مهم ترین عوامل برای افرادی که در شبکه هر فعالیت دارند، فراهم کردن امنیت آن است.

بررسی امنیت لایه Transport رو داریم. این آمورش رو در ۵ جلسه خواهیم داشت.

در این قسمت در مورد دلایل ضروری بودن امنیت در شبکه انتقال، پروتکل (Transport Layer Security (TLS و SSL به همراه ویژگی های برجسته SSL صحبت خواهیم داشت. با ما و آموزش امنیت شبکه از وب سایت پی وی لرن همراه باشید.

بررسی امنیت لایه Transport

امنیت شبکه مستلزم امنیت داده ها در برابر حملات است در حالی که در حال انتقال به یک شبکه است.

برای رسیدن به این هدف، بسیاری از پروتکل های امنیتی در زمان واقعی طراحی شده اند. استانداردهای محبوب برای پروتکل های امنیتی شبکه زمان واقعی مانند S / MIME، SSL / TLS، SSH و IPsec وجود دارد. همان طور که قبلا ذکر شد، این پروتکل ها در لایه های مختلف شبکه کار می کنند.

در جلسات گذشته ما در مورد برخی از پروتکل های محبوب که برای ارائه امنیت در لایه کاربرد طراحی شده اند مورد بحث قرار گرفتیم. در این قسمت، در مورد روند به دست آوردن امنیت شبکه در لایه Transport و پروتکل های امنیتی مرتبط بحث خواهیم کرد.

برای شبکه مبتنی بر پروتکل TCP / IP، لایه های فیزیکی و data link معمولا در ترمینال کاربر و سخت افزار شبکه استفاده می شود. لایه های TCP و IP در سیستم عامل اجرا می شوند. هر چیز فوق TCP / IP به عنوان فرآیند کاربر اجرا می شود.

نیاز به امنیت لایه Transport

بیایید در مورد یک معامله تجاری مبتنی بر اینترنت، برای روشن تر شدن مبحث صحبت کنیم.

باب از وب سایت آلیس برای فروش کالاها بازدید می کند. در فرمی در وب سایت، باب نوع کالا و کیفیت آن، آدرس و اطلاعات کارت پرداخت خود را وارد می کند. باب با کلیک بر روی ارسال، منتظر تحویل کالا و دلیور قیمت از حساب خود می شود . همه چیز به نظر خوب است، اما با عدم وجود امنیت شبکه، باب می تواند دچار شگفتی شود.

- اگر تراکنش ها از محرمانه بودن (رمزنگاری) استفاده نکردند، مهاجم می تواند اطلاعات کارت پرداختش را بدست آورد. مهاجم می تواند با هزینه باب خرید کند.

- اگر مقیاس یکپارچگی استفاده نشده باشد، مهاجم می تواند سفارش باب را با توجه به نوع یا کمیت کالا تغییر دهد.

- در نهایت، اگر هیچ یک مسائل احراز هویت سرور استفاده نشود، یک سرور می تواند آرم مشهور آلیس را نمایش دهد، اما این سایت ممکن است یک سایت مخرب باشد که توسط یک مهاجم نگه داری می شود، که همانند آلیس است. پس از دریافت سفارش باب، او می تواند پول باب را بگیرد و فرار کند. یا او می تواند سرقت هویت را با جمع آوری نام باب و جزئیات کارت اعتباری انجام دهد.

طرح های امنیت لایه Transport می توانند با افزایش TCP / IP ارتباط شبکه با محرمانه بودن، یکپارچگی داده ها، احراز هویت سرور و تأیید هویت مشتری، این مشکلات را حل کنند.

امنیت در این لایه عمدتا برای تأمین امنیت وب مبتنی بر HTTP در شبکه استفاده می شود. با این حال، آن را می توان با هر برنامه در حال اجرا بیش از TCP استفاده می شود.

فلسفه طراحی TLS

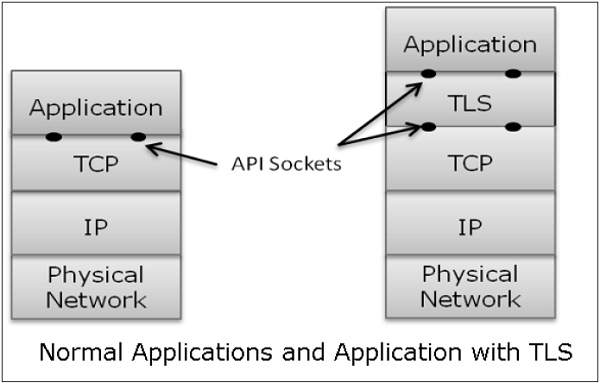

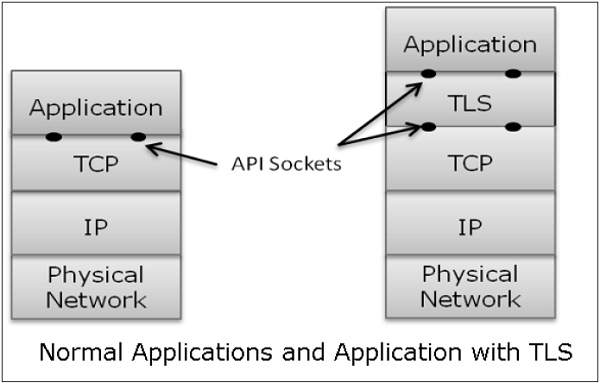

پروتکل های (Transport Layer Security (TLS بالاتر از لایه TCP عمل می کنند. در طراحی این پروتکل ها از (Application Program Interfaces (API تا TCP ، که نامیده می شود “socket” برای تعامل با لایه TCP استفاده می شود.

اپلیکیشن ها اکنون به جای TCP، رابط برای Transport Security Layer هستند. Transport Security Layer یک API ساده با socket ها را فراهم می کند که قابل مقایسه و مشابه با TCP API است.

فلسفه طراحی TLS – بررسی امنیت لایه Transport

در نمودار فوق ، اگرچه TLS از لحاظ فنی بین لایه application و transport قرار دارد ، از دیدگاه عموم، پروتکل transport است که به عنوان لایه TCP پیشرفته با خدمات امنیتی عمل می کند.

TLS برای عمل روی TCP، پروتکل لایه ۴ قابل اعتماد (نه پروتکل UDP) طراحی شده است، تا طراحی TLS را بسیار ساده تر کند، زیرا لازم نیست نگران «timing out» و «انتقال مجدد داده های از دست رفته» باشید. لایه TCP به طور معمول این کار را انجام می دهد که نیاز TLS را تأمین می کند.

چرا TLS محبوب است؟

دلیل محبوبیت استفاده از security در Transport Layer سادگی آن است. طراحی و استقرار امنیت در این لایه به هیچ تغییری در پروتکل های TCP / IP که در یک سیستم عامل اجرا می شوند ، نیازی نخواهد داشت. فقط فرآیند ها و برنامه های کاربر باید طراحی و اصلاح شود که پیچیده تر نباشد.

(Secure Socket Layer (SSL

در این بخش ،درباره خانواده پروتکل هایی که برای TLS طراحی شده اند ، بحث می کنیم. این خانواده شامل نسخه های SSL نسخه ۲ و ۳ و پروتکل TLS است. SSLv2 اکنون توسط SSLv3 جایگزین شده است ، بنابراین ما به SSL v3 و TLS می پردازیم.

تاریخچه مختصر SSL

در سال ۱۹۹۵ ، Netscape SSLv2 را توسعه داد و در Netscape Navigator 1.1 مورد استفاده قرار داد. نسخه SSL1 هرگز منتشر و استفاده نشده است. بعداً ، مایکروسافت بر SSLv2 بهبود یافت و پروتکل مشابه دیگری با نام (Private Communications Technology (PCT معرفی کرد.

Netscape بطور قابل توجهی SSLv2 را درمورد موضوعات مختلف امنیتی بهبود بخشید و SSLv3 را در سال ۱۹۹۹ مستقر کرد. (Internet Engineering Task Force (IETF متعاقباً ، پروتکل مشابه (TLS (Transport Layer Security را به عنوان یک استاندارد باز معرفی کرد. پروتکل TLS با SSLv3 غیر سازگار است.

TLS الگوریتم های رمزنگاری را برای گسترش و تأیید اعتبار کلید اصلاح کرد. همچنین ، TLS استفاده از رمزنگاری آزاد (Diffie-Hellman (DH) و (Digital Signature Standard (DSS را به جای رمزنگاری ثبت شده RSA مورد استفاده در SSL پیشنهاد داد. اما به دلیل انقضاء ثبت اختراع RSA در سال ۲۰۰۰ ، هیچ دلیل جدی برای کاربران وجود ندارد تا به طور گسترده از SSLv3 به TLS شیفت دهند.

ویژگی های برجسته SSL

ویژگی های برجسته پروتکل SSL به شرح زیر است.

- SSL امنیت اتصال به شبکه را از طریق روش های زیر تامین می کند:

Confidentiality (محرمانه بودن) – اطلاعات به صورت رمزگذاری شده رد و بدل می شوند.

Authentication احراز هویت – نهادهای ارتباطی با استفاده از گواهی های دیجیتال ، یکدیگر را شناسایی می کنند. احراز هویت سرویس دهنده وب اختیاری است در حالی که احراز هویت کلاینت اختیاری است.

Reliability قابلیت اطمینان – بررسی های حفظ یکپارچگی پیام.

- SSL برای همه برنامه های TCP در دسترس است.

- تقریباً توسط همه مرورگرهای وب پشتیبانی می شود.

- سهولت در انجام کار با اشخاص آنلاین جدید را فراهم می کند.

- در درجه اول برای تجارت الکترونیکی وب توسعه یافته است.

بررسی امنیت لایه Transport رو با بررسی ویژگی های برجسته SSL در این جلسه به پایان می رسونیم.

کلام پایانی

دوستان و همراهان عزیز از همراهیتون متشکریم. بررسی امنیت لایه Transport رو در سری آموزش های امنیت شبکه آغاز نمودیم. دیدیم که برای داشتن یک شبکه ی امن، باید امنیت داده ها را در برابر حملات، در حالی که در حال انتقال به یک شبکه هستند، مهیا نماییم. بنابراین برای رسیدن به این هدف، بسیاری از پروتکل های امنیتی در زمان واقعی طراحی شده اند. ادامه ی مبحث بررسی امنیت لایه Transport از سری آمورش های امنیت شبکه رو در جلسات بعدی خواهیم داشت.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس