مقدمه

با دوره ی آموزش امنیت شبکه (Network Security) از وبسایت پی وی لرن همراه هستیم.

به معرفی پروتکل های IPsec که شامل پروتکل Authentication Header و (Encapsulating Security Payload (ESP است، رسیدیم. با ما همراه باشید.

لایه شبکه – امنیت شبکه

پروتکل های IPsec

IPsec از پروتکل های امنیتی برای ارائه خدمات امنیتی مطلوب استفاده می کند.

این پروتکل ها قلب عملیات IPsec است و همه چیز برای پشتیبانی از این پروتکل ها در IPsec طراحی شده است.

انجمن های امنیتی بین نهادهای ارتباطی برقرار و با پروتکل امنیتی مورد استفاده نگه داری می شوند.

دو پروتکل امنیتی وجود دارد که توسط IPsec تعریف شده است – (Authentication Header (AH و (Encapsulating Security Payload (ESP.

پروتکل AH سرویس صحت اطلاعات و احراز هویت مبدا را ارائه می دهد. این گزینه به صورت اختیاری برای مقاومت در برابر replay پیام است. اما هیچ شکلی از provide بودن ارائه نمی دهد.

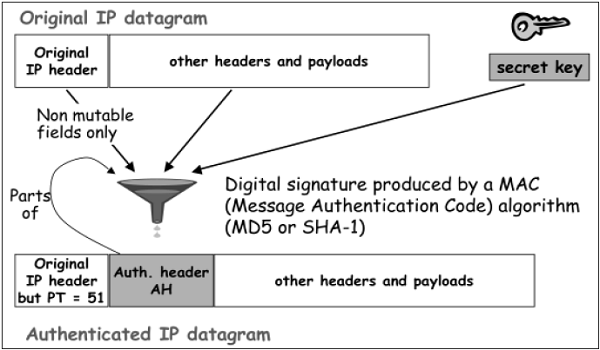

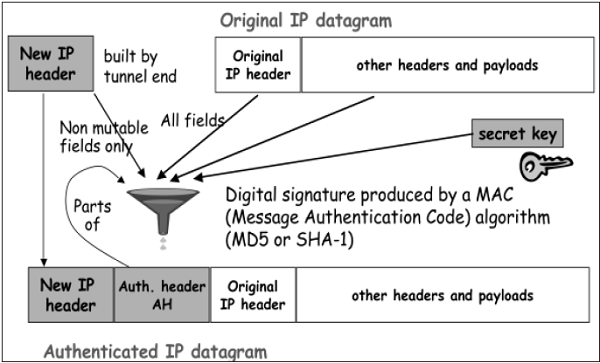

AH پروتکلی است که احراز هویت کل یا بخشی از مطالب یک دیتاگرام را با اضافه کردن یک هدر فراهم می کند. هدر براساس مقادیر موجود در دیتاگرام محاسبه می شود. این که چه بخش هایی از دیتاگرام برای محاسبه استفاده می شود ،

و کجا می توانید هدر را تهیه کنید ، بستگی به نحوه کار (تونل یا transport) دارد.

عملکرد پروتکل AH به طرز شگفت آوری ساده است. می توان آن را شبیه به الگوریتم های مورد استفاده برای محاسبه checksums یا انجام چک های CRC برای تشخیص خطا دانست.

مفهوم پشت AH یکسان است ، به جز این که به جای استفاده از یک الگوریتم ساده ، AH از الگوریتم مخصوص هشینگ و یک کلید مخفی که فقط برای طرفین ارتباط برقرار است استفاده می کند. یک انجمن امنیتی بین دو دستگاه ایجاد شده است که این مشخصات را مشخص می کند.

روند AH مراحل زیر را طی می کند.

هنگامی که بسته IP از استک یا پشته ی پروتکل بالایی دریافت می شود ، IPsec از اطلاعات موجود در بسته (Security Association (SA را تعیین می کند.

به عنوان مثال ، آدرس IP (منبع و مقصد).

از SA ، هنگامی که مشخص شود پروتکل امنیتی AH است ، پارامترهای هدر AH محاسبه می شود.

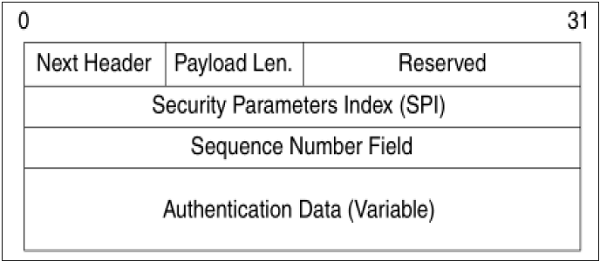

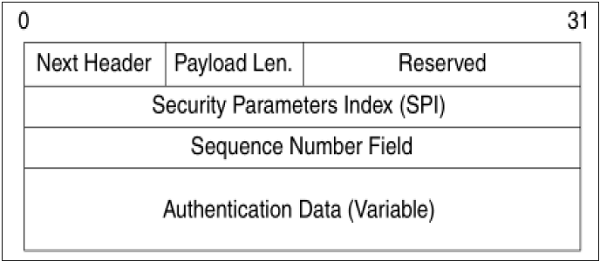

هدر AH از پارامترهای زیر تشکیل شده است.

پروتکل Authentication Header

فیلد header پروتکل بسته هدر AH را مشخص می کند. (Sequence Parameter Index (SPI از SA موجود بین طرفین در حال برقراری ارتباط است.

Sequence Number محاسبه و درج می شود. این اعداد توانایی اختیاری AH را برای مقاومت در برابر حمله replay فراهم می کنند.

احراز هویت داده ها، بسته به حالت ارتباط متفاوت است.

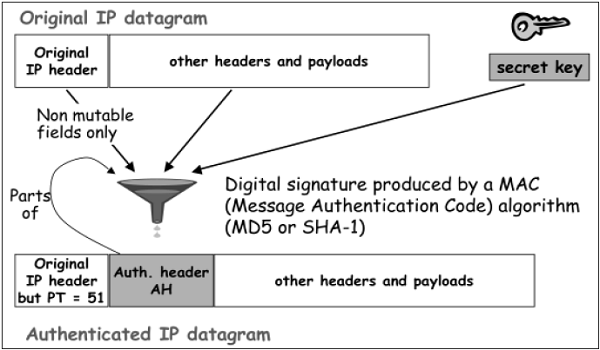

در حالت transmission ، محاسبه داده های احراز هویت و مونتاژ بسته IP نهایی برای انتقال در نمودار زیر نشان داده شده است. در هدر IP اصلی ، فقط در شماره پروتکل به عنوان ۵۱ تغییر می کند تا کاربرد AH نشان داده شود.

پروتکل Authentication Header – پروتکل های IPsec

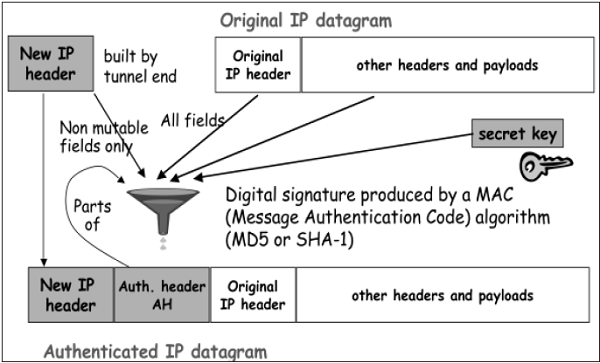

در حالت تونل ، روند فوق مطابق شکل زیر شکل می گیرد.

Authentication Header

(Encapsulation Security Protocol (ESP

ESP خدمات امنیتی مانند محرمانه بودن ، صداقت ، احراز هویت مبدا و مقاومت در برابر replay اختیاری را ارائه می دهد.

مجموعه خدمات ارائه شده به گزینه های انتخاب شده در زمان (Security Association (SA بستگی دارد.

در ESP ، الگوریتم های مورد استفاده برای رمزگذاری و تولید احراز هویت با ویژگی هایی که برای ایجاد SA استفاده می شود تعیین می شوند.

روند ESP به شرح زیر است. همان طور که در بالا گفته شد ، دو مرحله اول شبیه به روند AH است.

هنگامی که مشخص شد که ESP درگیر است ، زمینه های بسته ESP محاسبه می شود.

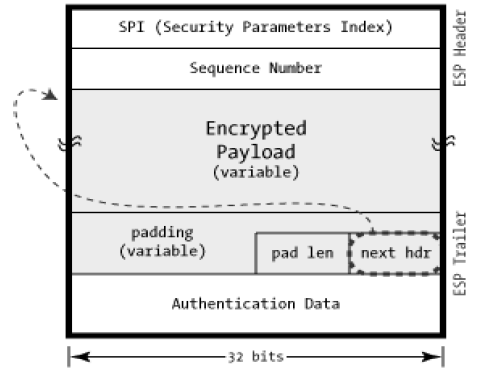

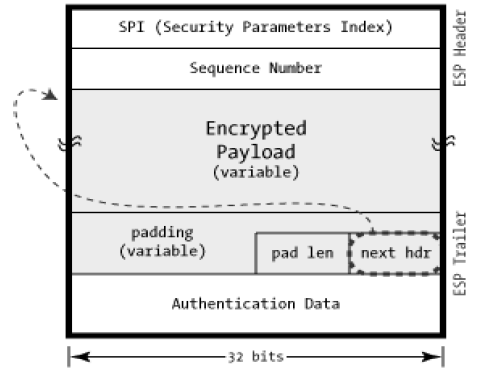

آرگومان فیلد ESP در نمودار زیر به تصویر کشیده شده است.

(Encapsulation Security Protocol (ESP – پروتکل های IPsec

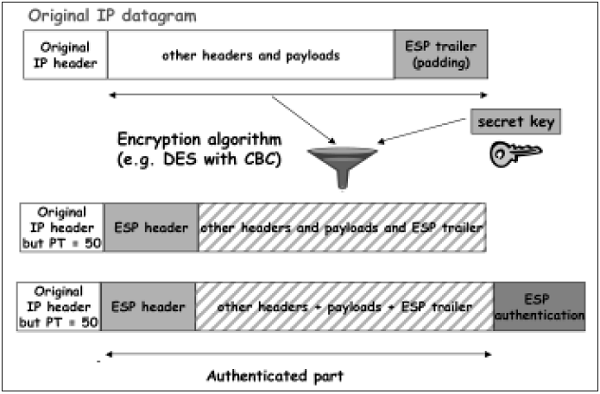

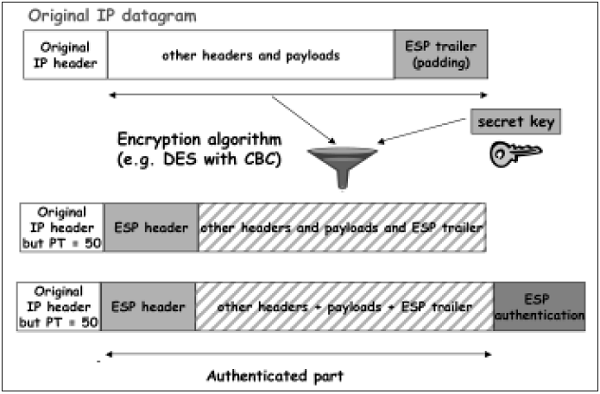

مراحل رمزگذاری و احراز هویت در حالت transport در نمودار زیر به تصویر کشیده شده است.

(Encapsulation Security Protocol (ESP

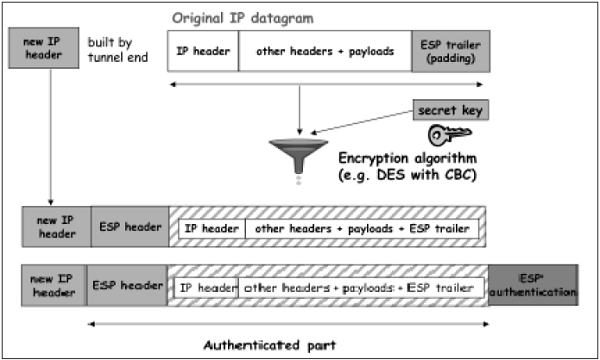

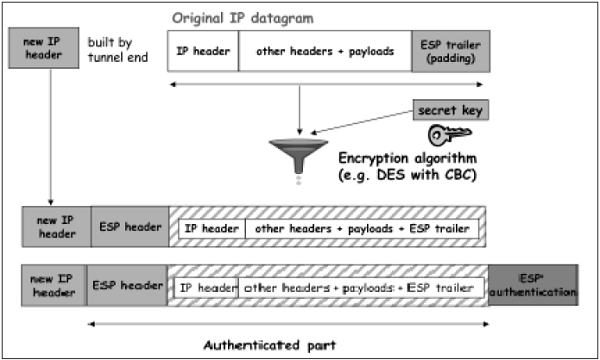

در صورت حالت تونل ، فرآیند رمزگذاری و تأیید هویت همان طور که در نمودار زیر نشان داده شده است، می باشد.

(Encapsulation Security Protocol (ESP – پروتکل های IPsec

اگرچه احراز هویت و محرمانه بودن خدمات اصلی ارائه شده توسط ESP است ، هر دو اختیاری هستند. از نظر فنی می توانیم از رمزگذاری NULL بدون احراز هویت استفاده کنیم. با این حال ،

در عمل ، یکی از این دو مورد باید بکار گرفته شود تا از ESP به طور مؤثر استفاده شود.

مفهوم اصلی استفاده از ESP هنگامی که شخصی بخواهد احراز هویت و رمزنگاری کند،

و استفاده از AH هنگامی که شخصی احراز هویت گسترده بدون رمزگذاری است.

کلام پایانی

پروتکل های IPsec رو که پروتکل Authentication Header و (Encapsulating Security Payload (ESP هستش معرفی کردیم.

در آخر هم (Security Association (SA در IPsec رو داشتیم.

در جلسه ی بعد مبحث امنیت شبکه و بررسی لایه Network رو ادامه خواهیم داد.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس