با سلام و وقت بخیر خدمت کاربران وب سایت آموزشی پی وی لرن. با دوره کامل آموزش امنیت وایرلس در خدمت شما عزیزان خواهیم بود. در این بخش به بررسی حملات کرک بی سیم (Crack Wireless) می پردازیم.

بررسی حملات کرک بی سیم (Crack Wireless)

هر زمانی ممکن است شما نیاز به “کرک” یک شبکه بی سیم داشته باشید ، وظیفه در مورد کرک کردن الگوریتم رمزنگاری ، احراز هویت یا هش برای تهیه یک رمز عبور مخفی است.

راه هایی برای رسیدن به این امر وجود دارد:

- می توانید سعی کنید الگوریتم رمزگذاری ضعیف تر را بشکنید. ممکن است قابل انجام باشد ، اما می دانیم که امروزه کسی از الگوریتمی که ممکن است قابل شکست باشد ، استفاده نمی کند ، بنابراین ، مگر اینکه شما یک تحلیلگر رمزنگاری درجه یک باشید تا بتوانید این کار را انجام دهید.

- بیش تر این رویکردها بر استفاده از نوعی حملات فرهنگ لغت (dictionary) یا brute-force متمرکز است.

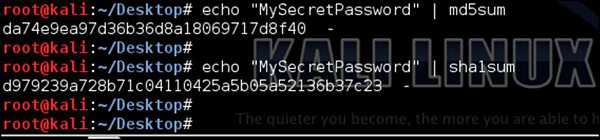

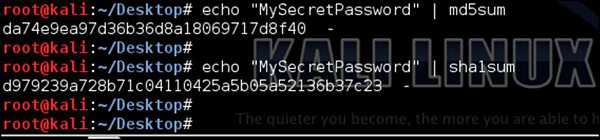

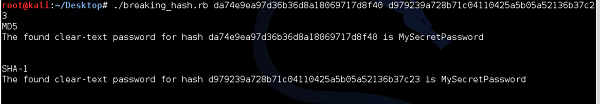

فقط برای این که یک ایده ساده در مورد نحوه انجام این حمله به شما ارائه دهیم ، تصور کنید رمز عبوری داریم که “ما نمی دانیم” – “MySecretPassword”. به نوعی ، ما همان طور که در تصویر زیر نشان داده شده است ، امضاهای MD5 و SHA1 را در اختیار گرفتیم.

بررسی حملات کرک بی سیم (Crack Wireless)

به عنوان یک مهاجم ، هدف ما شکستن آن الگوریتم های هش و استخراج رمز اصلی است. ابزارهای آماده بسیاری وجود دارد که ممکن است برای این منظور استفاده شوند. ما می توانیم ابزارهای خودمان را نیز ایجاد کنیم.

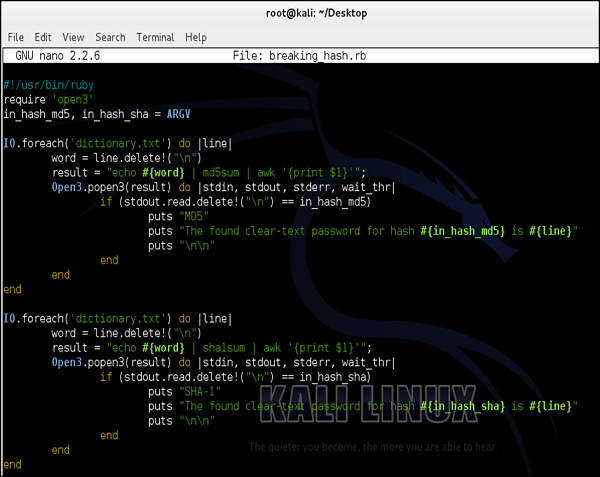

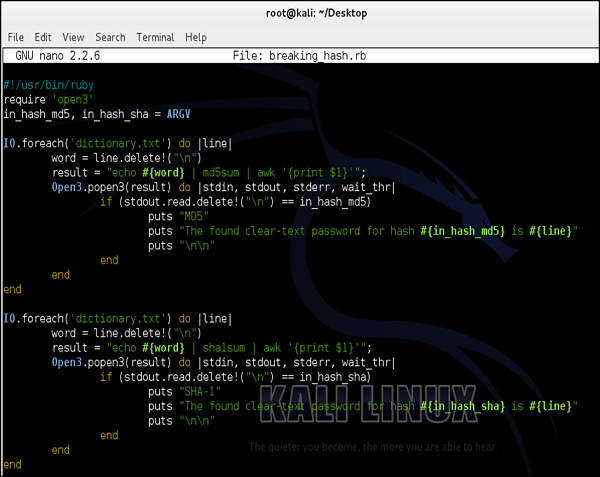

در زیر یک اسکریپت ساده (با روبی نوشته شده است) که می تواند برای حمله dictionary (نوع – brute-force) استفاده شود.

بررسی حملات کرک بی سیم (Crack Wireless)

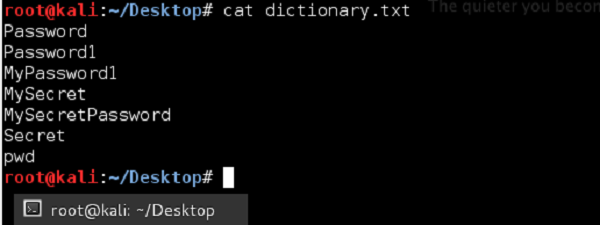

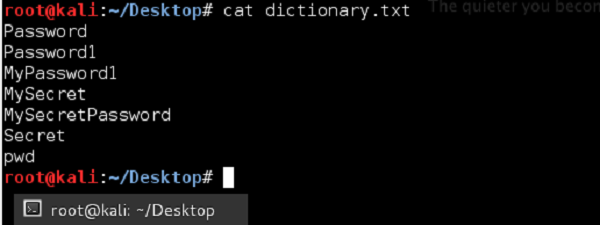

همان طور که در تصویر زیر نشان داده می شود ، از یک فایل dictionary ساده شده (همان چیزی که در عرض چند ثانیه ایجاد کردیم) استفاده خواهیم کرد. به طور معمول در زندگی واقعی ، از یک فایل dictionary با صدها هزار ورودی استفاده می کنید (متداول است که یک فایل dictionary آماده را از طریق اینترنت بارگیری شود، می توانید یکی از آن ها را پیدا کنید).

بررسی حملات کرک بی سیم (Crack Wireless)

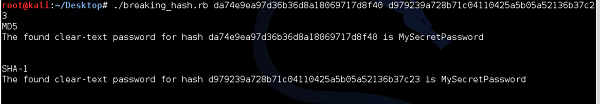

ایده این اسکریپت این است که از هر رمز عبوری عبور کنیم و اگر تطابق بین هش محاسبه شده با امضا مطابقت داشته باشد ، از شبکه “اسنیف می شدیم” ، به این معنی است که رمز عبوری پیدا کرده ایم.

بررسی حملات کرک بی سیم (Crack Wireless)

باید بگوییم که این یک نمونه ساده بود ، اما خود مفهوم را کاملاً نشان داده است.

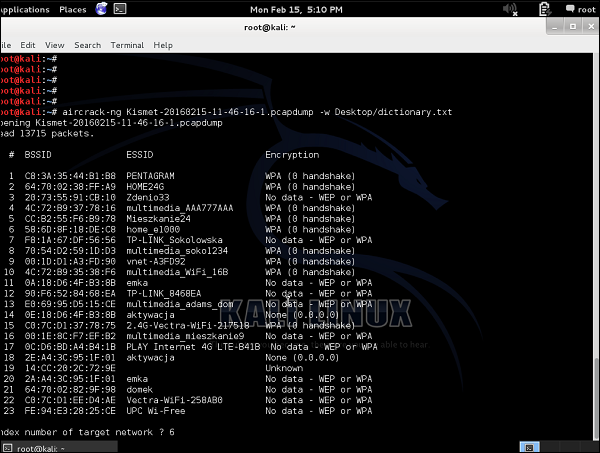

در هنگام کرک شبکه بی سیم ، به احتمال زیاد از ابزاری به نام aircrack-ng استفاده خواهید کرد. این به طور خاص برای کرک WEP / WPA / WPA2 طراحی شده است. در صورت کرک WPA / WPA2 ، از یک حمله dictionary (مشابه مورد ساده شده در بالا) با دو نوع dictionary ممکن استفاده می کند. نوع اول نوعی است که می توانید توسط خودتان تهیه کنید (یا از طریق اینترنت بارگیری کنید) و فقط آن را در داخل اسکریپت ارجاع دهید. رویکرد دیگر این است که به dictionary داخلی airolib-ng تکیه کنید که نوعی بانک اطلاعاتی dictionary داخلی است که بصورت پیش فرض با ابزار نصب شده است.

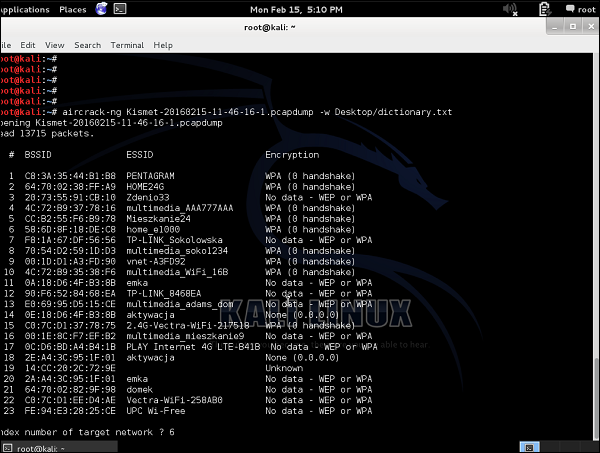

بدون ایجاد هرگونه کرک واقعی در آن نقطه ، نشان می دهیم که چگونه می توان از aircrack-ng استفاده کرد. دیکشنری بسیار کوچکی را که در مثال بالا ایجاد کرده ام استفاده خواهیم کرد (فقط با ۷ عبارت در داخل ، برخلاف میلیون ها نفر که در فایل فرهنگ لغت واقعی پیدا می کنید). علاوه بر این ، هیچ ترافیکی را در زمان واقعی کنترل نخواهیم کرد ، اما از یک فایل pcap. با استفاده از ترافیک بی سیم که قبل از استفاده از ابزار Kismet اسنیف کرده ایم ، استفاده خواهیم کرد.

بررسی حملات کرک بی سیم (Crack Wireless)

همان طور که مشاهده می کنید ، دسته ای از WLAN ها وجود دارد ، برخی از آن ها با رمزگذاری WEP و بیش تر آنها با WPA / WPA2. قبلاً می توانستیم بگوییم که هر نوع کرک در این شرایط شکست می خورد زیرا:

- در مورد SSID های رمزگذاری شده WEP ، ما هیچ ترافیک جمع آوری نشده (“بدون داده”) نداریم.

- در مورد SSID رمزگذاری شده WPA / WPA2 ، ما هیچگونه اسنیف handshake ها را نداریم. همان طور که به یاد می آورید ، ۴way handshake اولیه تنها اطلاعاتی هستند که می توانند منجر به کرک شبکه شوند. بسته های داده خود به خوبی رمزگذاری شده و در برابر حملات ما مقاوم هستند.

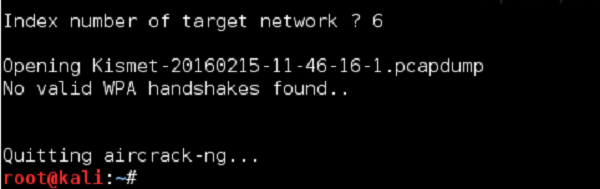

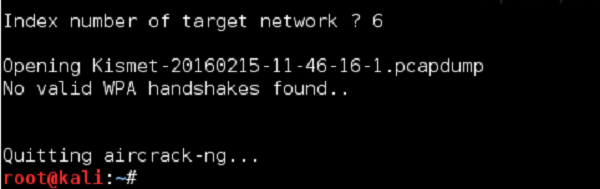

اما ، تصور کنید که می خواهیم امتحان کنیم ، شبکه بی سیم خانه را با ایندکس ۶ – “Home_e1000” مورد هدف قرار می دهیم.

بررسی حملات کرک بی سیم (Crack Wireless)

همانطور که پیش بینی کردیم ، ما شکست خورده ایم. دفعه بعدی کار را به گونه ای انجام خواهیم داد که مطمئن خواهیم بود که شکست نمی خوریم و شما قادر خواهید بود که نحوه موفقیت و کرک شبکه بی سیم را بیاموزید که احساس خوبی است.

کلام پایانی

با بررسی حملات کرک بی سیم (Crack Wireless) در این بخش از آموزش امنیت بی سیم همراه بودیم. در بخش بعدی به بررسی ابزارهای مانیتورینگ RF می پردازیم.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس