با آموزش امنیت سایبری (Cyber Security) ، از وب سایت آموزشی پی وی لرن در خدمت شما کاربران عزیز خواهیم بود. با انواع مهاجمان سایبری (Cyber Security) در این بخش از آموزش، خواهیم بود.

انواع مهاجمان سایبری (Cyber Security)

در شبکه های رایانه ای و رایانه ، مهاجم فردی یا سازمانی است که برای از بین بردن ، افشا ، تغییر ، غیرفعال کردن ، سرقت یا دستیابی غیرمجاز به استفاده یا استفاده غیرمجاز از دارایی ، اقدامات مخرب را انجام می دهد.

با افزایش دسترسی به اینترنت در سراسر دنیا و افزایش زمان سپری کردن در وب ، یک مهاجم نیز در حال رشد است. مهاجمان برای دستیابی غیرمجاز از همه ی ابزارها و تکنیک هایی که سعی می کنند برای حمله به ما استفاده کنند ، استفاده می کنند.

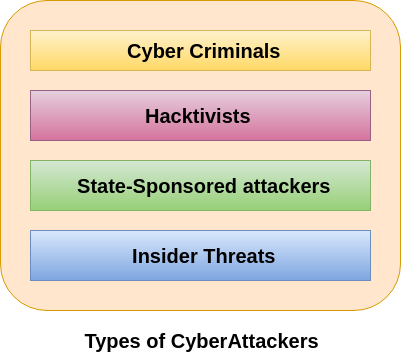

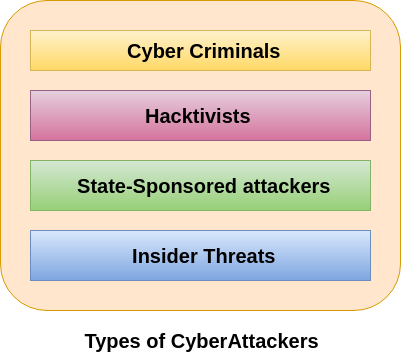

چهار نوع مهاجم وجود دارد که در زیر توضیح داده شده است.

انواع مهاجمان سایبری (Cyber Security)

مجرمان سایبری (Cyber Criminals)

مجرمان سایبری فردی یا گروهی از افرادی هستند که با هدف سرقت اطلاعات حساس شرکت ها یا داده های شخصی و ایجاد سود ، از فناوری برای ارتکاب جرایم سایبری استفاده می کنند. در امروز ، آن ها برجسته ترین و فعال ترین نوع مهاجمان هستند.

مجرمان سایبری از رایانه ها به سه روش، برای انجام جرایم سایبری استفاده می کنند.

رایانه را به عنوان هدف مورد نظر خود انتخاب کنید – در این حالت ، آن ها به رایانه های دیگران برای انجام جرایم سایبری مانند گسترش ویروس ها ، سرقت داده ها ، سرقت هویت و غیره حمله می کنند.

از رایانه به عنوان سلاح خود استفاده می کند– در این روش از کامپیوتر برای انجام جرایم متعارف مانند اسپم ، کلاهبرداری ، قمار غیرقانونی و غیره استفاده می کنند.

از رایانه به عنوان لوازم جانبی خود استفاده می کند– در این روش از رایانه برای سرقت داده ها به طور غیر قانونی استفاده می کنند.

Hacktivists

هکتیویست ها افراد یا گروه های هکرهایی هستند که برای ترویج یک برنامه سیاسی ، اعتقادی مذهبی یا ایدئولوژی اجتماعی فعالیت های مخرب را انجام می دهند. به گفته دن لورمان ، رئیس ارشد امنیت برای Security Mentor، یک شرکت آموزش امنیت ملی که با دولت ها همکاری می کند ، گفت: “هکتیویسم یک نافرمانی دیجیتالی است. این هک به یک دلیل است. ” هکتیویست ها مانند مجرمان سایبری نیستند که شبکه های رایانه ای را برای سرقت اطلاعات پول نقد هک می کنند. آن ها افراد یا گروهی از هکرها هستند که با هم کار می کنند و خود را به عنوان مبارز بی عدالتی می دانند.

مهاجمان State-sponsored اهداف خاصی دارند که با منافع سیاسی ، تجاری یا نظامی کشور مبداشان مطابقت داشته باشد. سازمان های دولتی دارای هکرهای ماهر و متخصصی هستند و در تشخیص آسیب پذیری ها و بهره برداری از این موارد قبل از برطرف کردن منافذ تخصص دارند. شکست دادن این مهاجمان به دلیل منابع گسترده ای که در اختیار دارند ، بسیار چالش برانگیز است.

تهدیدهای خودی

تهدیدات خودی تهدیدی برای امنیت سازمان یا داده هایی است که از درون آن به دست می آید. این نوع تهدیدها معمولاً از طرف کارمندان یا کارمندان سابق اتفاق می افتد ، اما ممکن است توسط اشخاص ثالث از جمله پیمانکاران ، کارگران موقت ، کارمندان یا مشتریان نیز ایجاد شود.

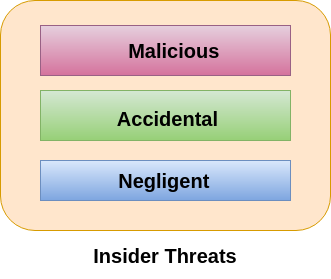

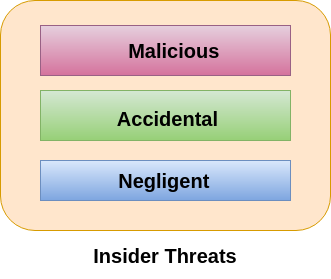

تهدیدات خودی را می توان در زیر طبقه بندی کرد.

انواع مهاجمان سایبری (Cyber Security)

از روی عناد (Malicious)

تهدیدات Malicious عبارت است از تلاش های خودی برای دسترسی و آسیب رساندن به داده ها ، سیستم ها یا زیرساخت های فناوری اطلاعات سازمان. این تهدیدهای Malicious غالباً به کارکنان ناراضی یا کارمندان سابق نسبت داده می شود که معتقدند سازمان به نوعی کار اشتباهی در قبال آن ها انجام داده است و آن ها در پی انتقام گرفتن احساس توجیه می کنند.

خودی ها نیز ممکن است که توسط افراد بیگانه مخرب ، یا از طریق انگیزه های مالی و یا اخاذی مورد تهدید واقع شوند.

تصادفی (Accidental)

تهدیدات تصادفی تهدیداتی است که بطور تصادفی توسط کارمندان خودی انجام می شود. در این نوع تهدیدات ، یک کارمند ممکن است به طور تصادفی یک فایل مهم را حذف کرده یا سهواً اطلاعات محرمانه را با یک شریک تجاری که فراتر از خط مشی شرکت یا الزامات قانونی است ، به اشتراک بگذارد.

غفلت (Negligent)

این ها تهدیداتی است که در آن کارکنان سعی می کنند از سیاست های سازمانی که برای محافظت از نقاط انتهایی و داده های ارزشمند در نظر گرفته شده ، دوری کنند. به عنوان مثال ، اگر سازمان دارای سیاست های سختگیرانه ای برای اشتراک فایل های خارجی است ، ممکن است کارکنان سعی کنند کار را در برنامه های cloud عمومی به اشتراک بگذارند تا بتوانند در خانه کار کنند. هیچ مشکلی با این اقدامات وجود ندارد ، اما با این وجود می توانند در معرض تهدیدهای خطرناک قرار بگیرند.

کلام پایانی

انواع مهاجمان سایبری (Cyber Security) را در این بخش از آموزش اینترنت سایبری مورد بررسی قرار دادیم. در جلسه ی آینده با اصول امنیت سایبری آشنا خواهیم شد.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس