مقدمه

درود بر شما عزیزان و کاربران سایت پی وی لرن. با آموزش رایگان هک در خدمتتون هستیم.

مبحث این جلسه مون راجع به تروجان ها، ویروس ها و کرم ها و آموزش هک قانونمند می باشد. این ها برای سیستم ها و شبکه ها بسیار مخرب هستند بنابراین اقدامات مقابله با آن ها را نیز خواهیم داشت. در ابتدا توضیحی راجع به تروجان ها، ویروسها و کرم ها و آموزش هک خواهیم داشتیم.

تروجان ها، ویروس ها و کرم ها و آموزش هک قانونمند

برنامه نویسی و مهارت های شبکه های کامپیوتری از چمله مهارت هاییست که هکرها دارا می باشند. هکرها اغلب از این مهارت برای به دست آوردن دسترسی به سیستم ها استفاده می کنند. مقصود از هدف قرار دادن یک سازمان سرقت اطلاعات حساس ، مختل کردن عملیات کسب و کار و یا آسیب فیزیکی به تجهیزات کامپیوتر است. تروجان ها، ویروس ها و کرم ها می توانند برای دستیابی به اهداف فوق الذکر مورد استفاده قرار گیرند.

در این بخش از آموزش، شما را با برخی از راه هایی که هکرها می توانند از تروجان ها ، ویروس ها و کرم ها برای یک سیستم کامپیوتری استفاده کنند معرفی می کنیم. همچنین اقدامات متقابلی که برای محافظت در برابر چنین آسیب هایی مورد استفاده قرار می گیرد، نگاهی خواهیم کرد.

مباحث تحت پوشش در آموزش تروجان ها، ویروسها و کرم ها و آموزش هک شامل موارد زیر می باشد.

- یک تروجان چیست؟

- کرم چیست؟

- ویروس چیست؟

- تروجان ها، ویروس ها، و کرم ها و مقابله با آن ها

Trojan horse چیست؟

اسب تروجان یا تروجان برنامه ایست که اجازه می دهد حمله به کنترل کامپیوتر کاربر از مکانی از راه دور شکل گیرد. این برنامه معمولا چیزهایی که برای کاربر مفید است را پنهان می کند. هنگامی که کاربر برنامه ای را نصب می کند، ممکن است امکان نصب بارهای مزاحم، بد افزار backdoors و دیگر برنامه های ناخواسته را ایجاد کند که می توانند مورد استفاده قرار بگیرند تا بتوانند به کامپیوتر کاربر آسیب برسانند.

لیست زیر برخی از فعالیت هایی که مهاجم می تواند با استفاده از یک اسب تروجان انجام دهد را نشان می دهد.

- هنگام انجام حملات denial of service از رایانه کاربر به عنوان بخشی از Botnet استفاده می شود.

- آسیب های کامپیوتر کاربر (کراش، صفحه آبی مرگ، و غیره)

- سرقت اطلاعات حساس مانند رمزهای عبور ذخیره شده، اطلاعات کارت اعتباری و غیره

- تغییر فایل ها بر روی کامپیوتر کاربر

- سرقت الکترونیکی پول با انجام معاملات غیرقانونی انتقال پول

- تمام کلید هایی که کاربر بر روی صفحه کلید فشار می دهد را ثبت می کند و اطلاعات را به مهاجم ارسال می شود. این روش برای برداشتن شناسه کاربر، کلمه عبور و سایر اطلاعات حساس استفاده می شود.

- مشاهده تصویر کاربر

- بارگیری اطلاعات تاریخچه مرور

کرم چیست؟

تروجان ها، ویروس ها و کرم ها و آموزش هک قانونمند

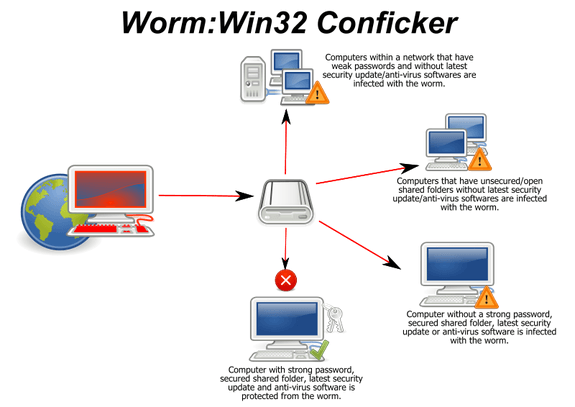

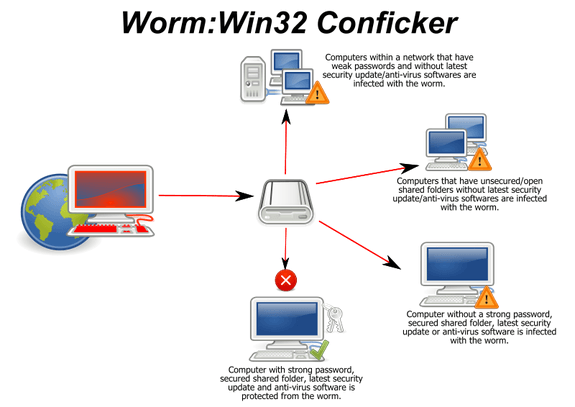

یک کرم یک برنامه کامپیوتری مخرب است که معمولا بر روی یک شبکه کامپیوتری کپی یا تولید مثل می کند. مهاجم ممکن است از یک کرم برای انجام وظایف زیر استفاده کند؛

- backdoors روی رایانه قربانی نصب می شود. بدافزار backdoor ایجاد شده می تواند کامپیوترهای zombie را ایجاد کند که برای ارسال ایمیل های اسپم، انجام حملات denial of service و غیره استفاده می شود. همچنین backdoors می تواند توسط سایر نرم افزارهای مخرب مورد سوء استفاده قرار گیرد.

- کرم ها همچنین ممکن است سرعت شبکه را با مصرف پهنای باند کاهش دهند چون آن ها تکثیر می شوند.

- نصب کد payload مضر در داخل کرم.

ویروس چیست؟

تروجان ها، ویروس ها و کرم ها و آموزش هک قانونمند

یک ویروس یک برنامه کامپیوتری است که خودش را به برنامه های قانونی و فایل ها، بدون رضایت کاربر متصل می کند. ویروس ها می توانند منابع کامپیوتر مانند حافظه و CPU را مصرف کنند که باعث تأخیر در عملیات سیستم در حین اجرای برنامهها یا راهاندازی کامپیوتر گردد. گفته می شود که برنامه ها و فایل های مورد حمله “آلوده” هستند. ویروس کامپیوتری ممکن است مورد استفاده قرار گیرد برای:

- دسترسی به داده های خصوصی مانند شناسه کاربر و کلمه عبور

- نمایش پیام های مزاحم به کاربر

- اطلاعات خرابکارانه در رایانه شما

- ثبت کلید های کاربر

ویروس های کامپیوتری به عنوان استخدام تکنیک های مهندسی اجتماعی شناخته شده اند. این تکنیک ها شامل فریب دادن کاربران برای باز کردن فایل هایی که به نظر می رسد فایل های عادی مانند اسناد Word یا Excel هستند. پس از باز شدن فایل، کد ویروس اجرا می شود و آن چه را که در نظر گرفته شده انجام می دهد.

اقدامات مقابله با تروجان ها، ویروس ها و کرم ها و آموزش هک

تروجان ها، ویروس ها و کرم ها و آموزش هک قانونمند

برای محافظت در برابر چنین حملاتی، یک سازمان می تواند از روش های زیر استفاده کند.

- سیاستی که کاربران را از دانلود فایل های غیر ضروری از اینترنت ممنوع می کند، مانند پیوست های ایمیل اسپم، بازی ها، برنامه هایی که ادعا می کنند برای سرعت بخشیدن به دریافت ها و غیره هستند.

- نرم افزار ضد ویروس باید بر روی تمام کامپیوترهای کاربر نصب شود. نرم افزار ضد ویروس باید به طور مرتب به روز شود و اسکن باید در فواصل زمانی مشخص انجام شود.

- اسکن کردن دستگاه های ذخیره سازی خارجی بر روی دستگاهی جدا به ویژه آن هایی که خارج از سازمان هستند.

- پشتیبان گیری منظم از اطلاعات باید گرفته شود و بر روی رسانه های ترجیحا فقط خواندنی مانند CD ها و دی وی دی ها ذخیره شود.

- کرم ها از آسیب پذیری های سیستم عامل استفاده می کنند. به روز رسانی سیستم عامل های می تواند به کاهش آلودگی و تکثیر کرم ها کمک کند.

- همچنین از کرم ها می توانند با اسکن کردن تمام پیوست های ایمیل قبل از دانلود آن ها اجتناب کرد.

جدول تروجان ها، ویروسها و کرم ها و آموزش هک

| تعریف | |

| برنامه مخرب مورد استفاده برای کنترل کامپیوتر قربانی از یک مکان از راه دور. | تروجان |

| خود تکثیر برنامه است که خود را به برنامه های دیگر و فایل ها متصل می کند. | ویروس |

| برنامه های نامشروع که خود را معمولا بر روی شبکه تکثیر می کنند. | کرم |

| هدف | |

| سرقت اطلاعات حساس ، جاسوسی بر روی کامپیوتر قربانی ، و غیره. | تروجان |

| استفاده از رایانه را مختل می کند، داده های کاربر را آلوده می سازد و غیره. | ویروس |

| نصب backdoors بر روی کامپیوتر قربانی ، کم کردن سرعت شبکه کاربر ، و غیره. | کرم |

| اقدامات ضد آن ها | |

| استفاده از نرم افزار ضد ویروس ، به روز رسانی سیستم عامل، سیاست امنیتی در استفاده از اینترنت و رسانه های ذخیره سازی خارجی و غیره. | تروجان |

مبحث تروجان ها، ویروسها و کرم ها و آموزش هک رو در همین جا به پایان می رسونیم.

کلام پایانی

اقداماتی که برای جلوگیری از خرابکاری های تروجان ها، ویروسها و کرم ها و آموزش هک وجود دارند رو بررسی نمودیم. دیدیم که کرم ها بر روی شبکه ها و ویروس ها روی فایل ها و برنامه ها و همچنین تروجان ها کنترل کامپیوتر را از راه دور در دست می گیرد. به طوری که باعث آسیب به سیستم یا کند کار کردن کامپیوترها و به خطر افتادن داده های شخصی و سوء استفاده از آن ها می شوند. دوستان متشکریم که آموزش های ما رو از سایت پی وی لرن دنبال می کنید. بعد از یادگیری تروجان ها، ویروسها و کرم ها و آموزش هک در ادامه آلودگی با ARP را با نمونه یاد خواهیم داد.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس