| ابزار ها | شرح |

|---|

| BBQSQL | BBQSQL یک ابزار بهره برداری تزریق SQL است که هنگام حمله به آسیب پذیری های تزریق SQL مفید است. ابزار BBQSQL تا حدی خودکار است ولی تا حدودی هم می تواند شخصی سازی شود. اطلاعاتی که با استفاده از ابزار BBQSQL می توان به دست آورد شامل موارد URL – HTTP Method ، Headers ، Cookies ، Encoding Methods، Files ، HTTP Auth و غیره است. |

| BED | BED مخفف عبارت Brute-force Exploit Detector است. هدف از طراحی BED بررسی Daemon ها برای پتانسیل سرریز بافر (Buffer Overflows) احتمالی است. |

| Cisco-auditing-tool | Cisco-auditing-tool مسیریاب سیسکو را برای آسیب پذیری های رایج بررسی می کند. |

| Cisco-global-exploiter | Cisco-global-exploiter یک ابزار تست امنیتی پیشرفته ، ساده و سریع است. |

| Cisco-ocs | Cisco-ocs دستگاه های سیسکو را در محدوده IP مشخص اکسپلویت می کند. |

| Cisco-torch | Cisco-torch ابزار اسکن ، اثر انگشت برداری ، و بهره برداری دستگاه سیسکو است که در هنگام نیاز به کشف هاست از راه دور سیسکو ، که سرویس های Telnet, SSH, Web, NTP و SNMP را اجرا می کند، استفاده می شود و حمله دیکشنری (dictionary) را علیه سرویس کشف شده انجام می دهد. |

| Copy-router-config | از این ابزار برای کپی کردن فایل پیکربندی از Cisco Devices با SNMP به سرور استفاده می شود. |

| Doona | Doona یک fuzzer (مجموعه ابزارهایی برای تست نفوذ) شبکه ای است که از Brute-force Exploit Detector استخراج می شود. |

| DotDotPwn | DotDotPwn یک fuzzer است که برای کشف آسیب پذیری های دابرکتوری در نرم افزار سرورهای HTTP / FTP / TFTP استفاده می شود. |

| HexorBase | این ابزار برای مدیریت و بررسی چندین سرور دیتا بیس به طور همزمان از یک مکان متمرکز استفاده می شود و از آن برای انجام کوئری های SQL و حملات brute-force در برابر سرورهای دیتابیس رایج استفاده می شود. |

| jSQL | تزریق این ابزار برای یافتن اطلاعات پایگاه داده از سرور دور استفاده می شود. |

| Lynis | Lynis یک ابزار بررسی امنیتی منبع باز است که برای بازرسی سیستم های مبتنی بر یونیکس و لینوکس استفاده می شود. |

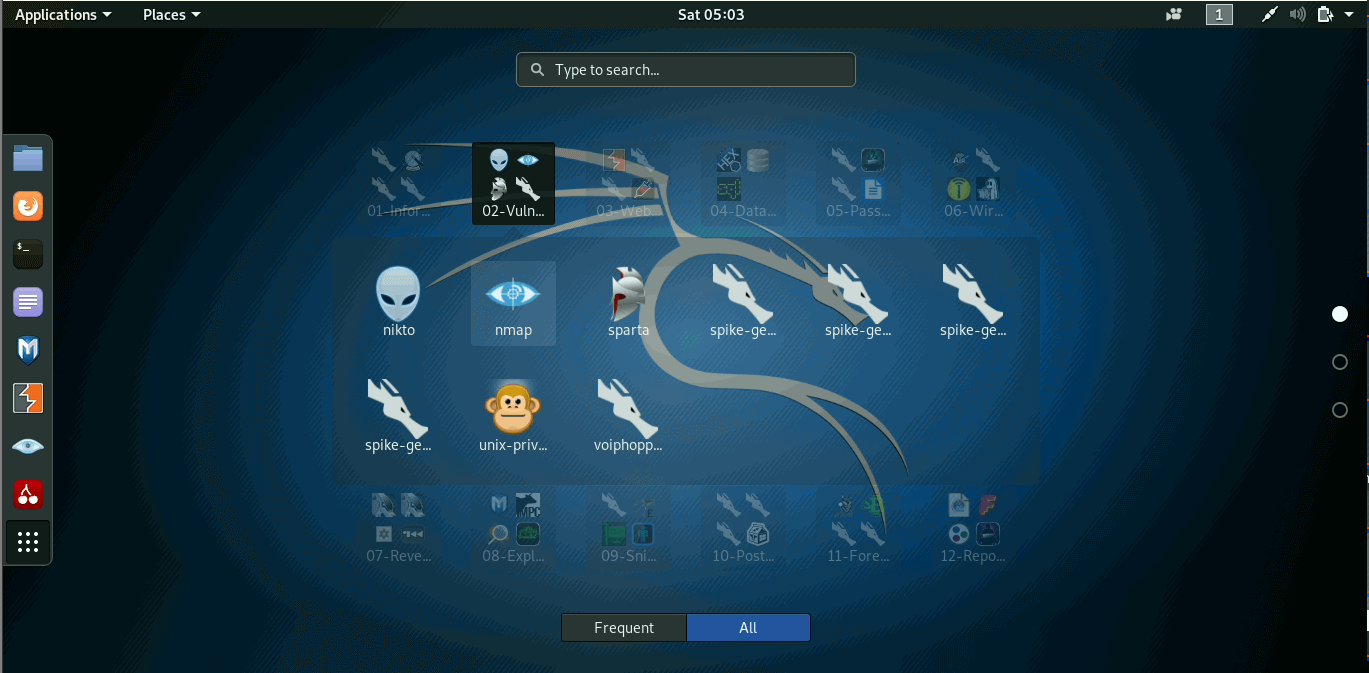

| Nmap | Nmap ابزاری برای کشف شبکه و بررسی امنیتی استفاده می شود. به عبارتی از این برنامه به عنوان یک ابزار کمک کننده در زمینه ی بررسی تجهیزات شبکه، مدیریت به روز رسانی سرویس ها و بازبینی هاست ها و بررسی Uptime بودن سرویس ها و غیره استفاده می شود. |

| Ohrwurn | Ohrwurn یک RTP fuzzer است که پیام های SIP را می خواند تا از شماره پورت RTP اطلاعاتی کسب کند. |

| openvas | openvas فریم ورکی است که یک راه حل اسکن سازی و مدیریت جامع و قدرتمند آسیب پذیری را ارائه می دهد. |

| Oscanner | Oscanner یک فریم ورک ارزیابی Oracle است که برای Sid Enumeration ، تست Passwords ، تعداد لینک های دیتابیس Enumerate و غیره استفاده شده است. |

| Powerfuzzer | Powerfuzzer یک fuzzer وب کاملاً خودکار و کاملاً قابل تنظیم است که برای وضعیت نگاشتن اسکریپت ، تزریقات ، CRLF و HTTP 500 مورد استفاده قرار می گیرد. |

| Sfuzz | این یک آزمایش ابزار Black Box است که برای ایجاد موارد آزمایش استفاده می شود. |

| SidGuesser | SidGuesser سایدها یا نمونه علیه پایگاه داده Oracle با توجه به یک فایل دیکشنری از پیش تعریف شده حدس می زند. |

| SIPArmyKnife | این fuzzer است که به جستجوی cross site scripting ، تزریق SQL ، تزریق log و format strings, buffer overflow و غیره می پردازد. |

| Sqlmap | Sqlmap ابزاری برای pen-testing است که فرایند تشخیص و اکسپلویت از اشکالات تزریق SQL و به دست گرفتن سرورهای دیتابیس را خودکار می کند. |

| Sqlninja | Sqlninja ابزاری برای سوء استفاده از آسیب پذیری های تزریق SQL در یک برنامه وب است. همچنین امکان دسترسی از راه دور به سرور DB آسیب پذیر را فراهم می آورد. |

| Sqlsus | sqlsus یک ابزار تزریق و تصرف MySQL است که برای بازیابی ساختار دیتابیس ، تزریق Query های SQL ، بارگیری فایل ها از وب سرور ، Crawl- خزیدن وب سایت برای دایرکتوری های قابل ویرایش سایت با استفاده از رابط خط فرمان استفاده می شود. |

| THC-IPV6 | THC-IPV6 مجموعه ای از ابزارها برای حمله به ضعف ذاتی IPV6 و ICMP6 است. این ابزار یک آدرس MAC یا IPv4 را به یک آدرس IPv6 تبدیل می کند. |

| Tnscmd10g | Tnscmd10g ابزاری است برای برقراری ارتباط با Oracle TNS listener روی درگاه ۱۵۲۱ / TCP در یک سطح ساده ، مانند ارسال دستورات پینگ است. |

| Unix-privesc-check | Unix-privesc-check مورد برای یافتن تنظیمات نادرست استفاده می شود که باعث دسترسی بیش از حد کاربران محلی و غیرمجاز به منابع سیستم می شود. |

| Yersinia | Yersinia یک فریم ورک برای انجام حملات لایه ۲ است. از ضعف در پروتکل های مختلف استفاده می کند. |

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس